-

タグ

タグ

- アーキテクト

- アジャイル開発

- アプリ開発

- インシデントレスポンス

- イベントレポート

- カスタマーストーリー

- カルチャー

- 官民学・業界連携

- 企業市民活動

- クラウド

- クラウドインテグレーション

- クラブ活動

- コーポレート

- 広報・マーケティング

- 攻撃者グループ

- 子育て、生活

- サイバー救急センター

- サイバー救急センターレポート

- サイバー攻撃

- サイバー犯罪

- サイバー・グリッド・ジャパン

- サプライチェーンリスク

- システム開発

- 趣味

- 障がい者採用

- 初心者向け

- 白浜シンポジウム

- 情シス向け

- 情報モラル

- 情報漏えい対策

- 人材開発・教育

- 診断30周年

- スレットインテリジェンス

- すごうで

- セキュリティ

- セキュリティ診断

- セキュリティ診断レポート

- 脆弱性

- 脆弱性管理

- ゼロトラスト

- 対談

- テレワーク

- データベース

- デジタルアイデンティティ

- 働き方改革

- 標的型攻撃

- プラス・セキュリティ人材

- モバイルアプリ

- ライター紹介

- ラックセキュリティアカデミー

- ランサムウェア

- リモートデスクトップ

- AI

- ASM

- CIS Controls

- CODE BLUE

- CTF

- CYBER GRID JOURNAL

- CYBER GRID VIEW

- DevSecOps

- DX

- EC

- EDR

- FalconNest

- IoT

- IR

- JSOC

- JSOC INSIGHT

- LAC Security Insight

- OWASP

- SASE

- Tech Crawling

- XDR

近年、企業のデジタル変革の一環として、オンプレミス環境で稼働しているVMware vSphere基盤をクラウドに移行する動きが加速しています。クラウド移行には、大きく分けて「クラウドリフト」と「クラウドシフト」という2つのアプローチがあります。

クラウドリフトとは、既存の仮想化環境を変更せずにそのままクラウドへ移行する手法です。このアプローチでは、システムのアーキテクチャを変更することなく、迅速かつ比較的リスクが低い移行が可能です。一方、クラウドシフトとは、クラウドネイティブな基盤への完全な移行を目指し、クラウドの特性を最大限に活用する手法です。しかし、このアプローチは新たな環境構築やシステムの再設計が必要となるため、環境や制約、納期など様々な要因によってハードルが高い場合があります。

そのため、多くの企業では初めにクラウドリフトを行い、システムが安定してから段階的にクラウドシフトへと移行する流れを取っています。過去の記事では、Oracle Cloud VMware Solution(以下、OCVS)を活用したVMware環境のクラウドリフトの実際の手順や、L2延伸のポイントについて詳しく説明しています。

しかし、VMware HCX(以下、HCX)を使用したL2延伸にはコストや技術的な前提が伴うため、すべての企業で実施可能とは限りません。そこで、本記事ではHCXを使用せずにL2延伸を実現する方法をご紹介します。

L2延伸の方法

クラウドリフトを行う際、L2延伸は必須ではありませんが、以下のような理由で選択するケースもあります。

- 接続元や他のシステムへの影響を最小限に抑えたい

- 短期間での移行を実現したい

- 移行後もオンプレミス環境と同様の運用を継続したい

OCVSでのL2延伸を実現する方法として、以下の3つのアプローチが考えられます。下記の表で示した前提を満たせない場合、NSX、HCXを採用できず、前提を満たし実装したとしてもライセンスコストがかかってしまいます。

| 構成 | 前提 | メリット | デメリット |

|---|---|---|---|

| VMware NSXを利用 |

|

|

|

| HCXを利用 |

|

|

|

| 物理ルータを利用し L2VPNを構成 |

|

|

|

※ トロンボーントラフィック:オンプレミスとクラウド間で不必要なデータ転送が発生し、ネットワークの遅延やコスト増加につながる現象

物理ルータを利用したL2延伸の検証

今回は、物理ルータを使用したL2延伸について検証したので、ご紹介します。

構成

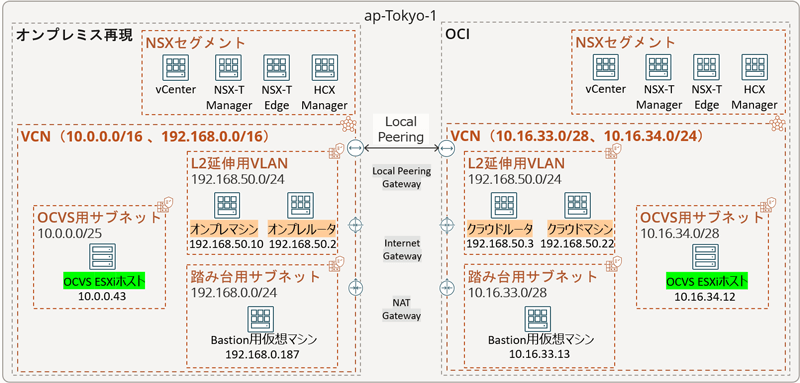

オンプレミス環境をOCIクラウド上に再現し、L2延伸を検証します。

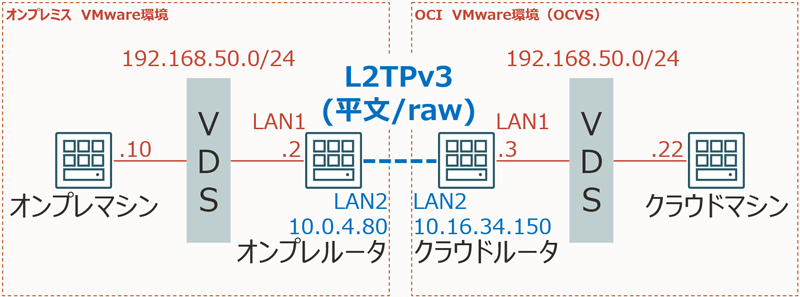

L2延伸に関連するリソースのみを切り出すと、以下のようになります。

L2延伸が完了すると、オンプレマシンとクラウドマシンが疎通可能となります。

今回の検証前提

- L2VPNを構成する2台のオンプレルータ/クラウドルータには、YAMAHA仮想ルータ(vRX)を使用

- オンプレミス-OCI間のネットワーク接続が完了している(今回はVCNのピアリングで疎通済み)

- L2ネットワークの延伸を行うポートグループに仮想マシンが所属している

※ 今回使用したYAMAHA仮想ルータの仕様ではタグVLANは使用できず、L2ポートが2つのみのためオンプレミス側のネットワークセグメントが多い場合、OCI側に複数のルータを作成する必要があります。

L2延伸設定手順

今回検証した手順を紹介します。

両環境に仮想ルータをインストールする

下記のインストールガイド(for VMware ESXi)を参照し、項番4.2「本製品のデプロイ」から項番4.6.2「ライセンスのインポート」まで実施します。

※ 項番4.5.2「ターミナルソフトウェアの使用方法」は必要に応じて実施します。

ヤマハ仮想ルーター vRX ユーザーガイド セットアップ 4.2本製品のデプロイ

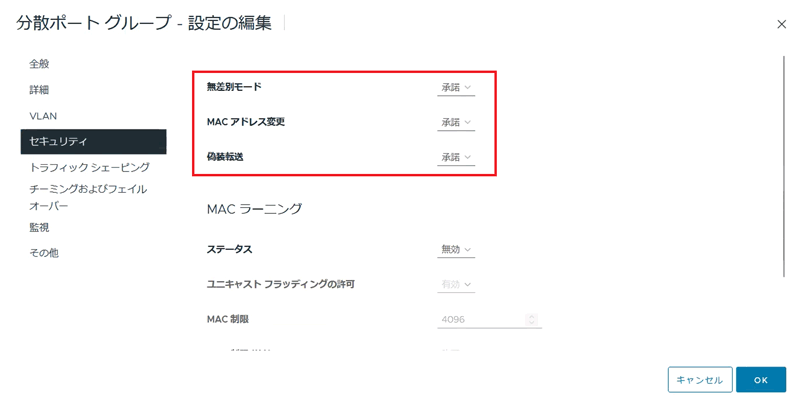

両環境でルータの利用するポートをプロミスキャス(無差別)モードに設定

ルータをインストールしたマシンのネットワークアダプタ > 設定 > セキュリティの無差別モード、MACアドレス変更、偽装転送の項目をそれぞれ「承諾」に変更します。

YAMAHAルータにログインし、L2VPNの設定を行う

下記設定例を参照し、「設定例1:2拠点間でのL2TPv3を用いたL2VPNの構築」を参考にして以下のように設定します。

コマンドリファレンスは下記のページを参照します。

設定例

以下に設定例を記載します。表は設定例内で使用しているIPの一覧です。

| 項目 | 今回の値 |

|---|---|

| オンプレルータのVDS側ポートのIP | 192.168.50.2/24 |

| クラウドルータのVDS側ポートのIP | 192.168.50.3/24 |

| オンプレルータのL2延伸エンドポイント用ポートのIP | 10.0.4.80/24 |

| クラウドルータのL2延伸エンドポイント用ポートのIP | 10.16.34.150/24 |

| オンプレルータのルータID | 192.168.50.2 |

| クラウドルータのルータID | 192.168.50.3 |

オンプレミス側設定例

- ブリッジ設定

bridge member bridge1 lan1 tunnel1

ip bridge1 address 192.168.50.2/24 - LAN設定

ip lan2 address 10.0.4.80/24 - L2TPv3接続で使用するトンネルの設定

tunnel select 1

tunnel encapsulation l2tpv3-raw

tunnel endpoint address 10.0.4.80 10.16.34.150

l2tp always-on on

l2tp tunnel auth on yamaha

l2tp tunnel disconnect time off

l2tp keepalive use on 60 3

l2tp keepalive log on

l2tp hostname YAMAHA-RT1

l2tp syslog on

l2tp local router-id 192.168.50.2

l2tp remote router-id 192.168.50.3

l2tp remote end-id yamaha

ip tunnel tcp mss limit auto

tunnel enable 1 - L2TPv3設定

l2tp service on l2tpv3

OCI側設定例

- ブリッジ設定

bridge member bridge1 lan1 tunnel1

ip bridge1 address 192.168.50.3/24 - LAN設定

ip lan2 address 10.16.34.150/24 - L2TPv3接続で使用するトンネルの設定

tunnel select 1

tunnel encapsulation l2tpv3-raw

tunnel endpoint address 10.16.34.150 10.0.4.80

l2tp always-on on

l2tp tunnel auth on yamaha

l2tp tunnel disconnect time off

l2tp keepalive use on 60 3

l2tp keepalive log on

l2tp hostname YAMAHA-RT2

l2tp syslog on

l2tp local router-id 192.168.50.3

l2tp remote router-id 192.168.50.2

l2tp remote end-id yamaha

ip tunnel tcp mss limit auto

tunnel enable 1 - L2TPv3設定

l2tp service on l2tpv3

作業後

設定した各環境のYAMAHA仮想ルータにてshow status l2tpコマンドを実行し、ステータスがestablishedになっていることを確認します。L2ネットワークの延伸を行うポートグループに所属している各仮想マシン間にて、相互に疎通確認(ping、SSHなど)ができればL2延伸作業は完了です。

制約事項

プロミスキャスモードの設定について、検証実施時点では、NSXセグメントでは設定できませんでした。本検証では、NSXではなくvDSを利用しました。実際にL2延伸を構成する際は、クラウド環境でプロミスキャスモードが利用できる(vDSが利用できる)ことを確認する必要があります。本検証で使用したOCVSではvDSが利用可能です。

さいごに

オンプレミスのVMware基盤をOCVSに移行するには、今回ご紹介したL2延伸をはじめ、前提となるOCI/OCVS基盤の構築や、オンプレミスとOCI間のネットワーク接続(サイト間VPN/FastConnect)と、幅広い知識が求められます。そのため、十分な知見が無い状態で行うのはかなりハードルが高いでしょう。

ラックではOCVSの導入支援サービスを提供しています。お客様のVMware環境をヒアリングし、「OCI/OCVSに移行できるか?」「移行するには何をすれば良いか?」「どの程度コストがかかるか?」といった疑問にお答えします。無償での簡易アセスメントも行っていますので、ぜひお気軽にご相談ください。また、OCVSについてより詳しく知りたい場合は、以下のページからホワイトペーパー「Oracle Cloud VMware Solution導入支援サービスによる移行の勧め」をダウンロードできますので、ぜひご活用ください。

ラックではOCIだけでなく、AWS、Azure、Google Cloudにも対応しており、お客様のシステム環境の課題に合わせて、最適な提案をします。マルチクラウドやハイブリッドクラウドも含めたシステム構成に関するお悩みがございましたら、ぜひラックまでお問い合わせください。

タグ

- アーキテクト

- アジャイル開発

- アプリ開発

- インシデントレスポンス

- イベントレポート

- カスタマーストーリー

- カルチャー

- 官民学・業界連携

- 企業市民活動

- クラウド

- クラウドインテグレーション

- クラブ活動

- コーポレート

- 広報・マーケティング

- 攻撃者グループ

- もっと見る +

- 子育て、生活

- サイバー救急センター

- サイバー救急センターレポート

- サイバー攻撃

- サイバー犯罪

- サイバー・グリッド・ジャパン

- サプライチェーンリスク

- システム開発

- 趣味

- 障がい者採用

- 初心者向け

- 白浜シンポジウム

- 情シス向け

- 情報モラル

- 情報漏えい対策

- 人材開発・教育

- 診断30周年

- スレットインテリジェンス

- すごうで

- セキュリティ

- セキュリティ診断

- セキュリティ診断レポート

- 脆弱性

- 脆弱性管理

- ゼロトラスト

- 対談

- テレワーク

- データベース

- デジタルアイデンティティ

- 働き方改革

- 標的型攻撃

- プラス・セキュリティ人材

- モバイルアプリ

- ライター紹介

- ラックセキュリティアカデミー

- ランサムウェア

- リモートデスクトップ

- AI

- ASM

- CIS Controls

- CODE BLUE

- CTF

- CYBER GRID JOURNAL

- CYBER GRID VIEW

- DevSecOps

- DX

- EC

- EDR

- FalconNest

- IoT

- IR

- JSOC

- JSOC INSIGHT

- LAC Security Insight

- OWASP

- SASE

- Tech Crawling

- XDR