-

タグ

タグ

- アーキテクト

- アジャイル開発

- アプリ開発

- インシデントレスポンス

- イベントレポート

- カスタマーストーリー

- カルチャー

- 官民学・業界連携

- 企業市民活動

- クラウド

- クラウドインテグレーション

- クラブ活動

- コーポレート

- 広報・マーケティング

- 攻撃者グループ

- 子育て、生活

- サイバー救急センター

- サイバー救急センターレポート

- サイバー攻撃

- サイバー犯罪

- サイバー・グリッド・ジャパン

- サプライチェーンリスク

- システム開発

- 趣味

- 障がい者採用

- 初心者向け

- 白浜シンポジウム

- 情シス向け

- 情報モラル

- 情報漏えい対策

- 人材開発・教育

- 診断30周年

- スレットインテリジェンス

- すごうで

- セキュリティ

- セキュリティ診断

- セキュリティ診断レポート

- 脆弱性

- 脆弱性管理

- ゼロトラスト

- 対談

- テレワーク

- データベース

- デジタルアイデンティティ

- 働き方改革

- 標的型攻撃

- プラス・セキュリティ人材

- モバイルアプリ

- ライター紹介

- ラックセキュリティアカデミー

- ランサムウェア

- リモートデスクトップ

- 1on1

- AI

- ASM

- CIS Controls

- CODE BLUE

- CTF

- CYBER GRID JOURNAL

- CYBER GRID VIEW

- DevSecOps

- DX

- EC

- EDR

- FalconNest

- IoT

- IR

- JSOC

- JSOC INSIGHT

- LAC Security Insight

- OWASP

- SASE

- Tech Crawling

- XDR

金融犯罪対策センター(Financial Crime Control Center:以下、FC3)の田中です。

2023年のインターネットバンキング不正送金被害は、前年の被害を大きく上回り過去最悪の状況となっています。昨今は、「不正送金」「フィッシング」などのキーワードをニュースで目にする機会が多く、金融機関だけでなく、そのサービス利用者が大きな不安を持つ深刻な状態であるといえます。

本記事では、2023年のインターネットバンキング不正送金被害状況、および被害防止のために金融機関が講じるべき対策について解説します。

2023年の被害発生状況

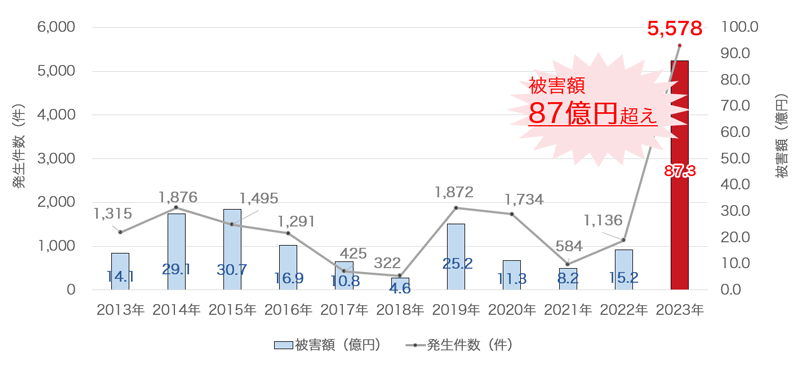

警察庁より発表された「令和5年におけるサイバー空間をめぐる脅威の情勢等について」によると、2023年のインターネットバンキングに係る不正送金事犯の発生状況は、発生件数が5,578件、被害総額が約87.3億円でした。

2022年と比較するとそれぞれ約5倍、約5.7倍と前年を大きく上回る状況であり、さらにこれまでの被害状況と比べても件数、被害額ともに激増し過去最悪の被害が発生しています。

警察庁「令和5年におけるサイバー空間をめぐる脅威の情勢等について」

インターネットバンキングの不正送金被害の要因の1つとして、フィッシング被害があります。フィッシングの被害にあうことでインターネットバンキングへのログイン情報や送金時に必要となる認証情報を犯罪者に詐取され、その情報を使い不正送金まで実行されてしまいます。

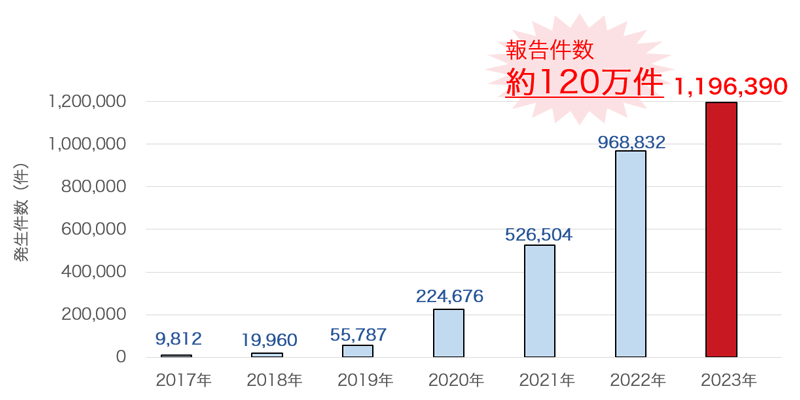

フィッシング対策協議会によると、2023年に報告されたフィッシング件数は約120万件とこちらも過去最多であり、フィッシングが不正送金被害激増に大きく影響していると考えられます。

(フィッシング対策協議会「月次報告書」2017年~2023年より作成)

不正送金被害急増の原因とは

2023年にインターネットバンキング不正送金被害がなぜ急増したのか、その考えられる原因を3つ説明します。

フィッシング手口の巧妙化

まず、考えられる不正送金被害急増の原因1つ目は、フィッシング手口の巧妙化です。

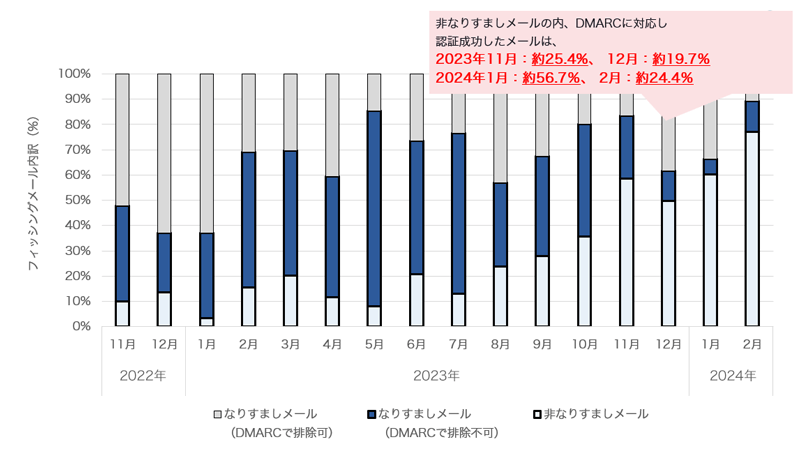

フィッシングメールには、差出人に実在するサービスのドメインを使用する「なりすましメール」と、犯罪者が独自のドメインを使用する「非なりすましメール」があります。フィッシング対策協議会が公表するレポートによると、これまで多く確認されていた「なりすましメール」の割合が増減はあるものの、徐々に減少している状況です。

(フィッシング対策協議会「月次報告書」2022年11月~2024年2月より作成)

その理由としては、金融庁や警察庁よりフィッシング対策としてDMARCの対応が推進されていることが考えられます。DMARCは、なりすましメールを防ぐことを目的とし、企業のドメインになりすました不正なメールが認証に失敗した際の対応を設定することで、顧客の受信トレイに到達する前にブロックできる認証技術です。

上図の「なりすましメール(DMARCで排除可)」はDMARCにより、なりすましメールを受信者に配信しない、またはメールを隔離する設定になっているものを指しています。「なりすましメール(DMARCで排除不可)」はDMARCにより、なりすましメールをそのまま受信者に配信する設定になっている、またはDMARC対応していないドメインのものを指しています。

なりすましメールが減少する一方で、DMARCによる排除ができない「非なりすましメール」は増加傾向にあります。犯罪者はメールがなりすまされているかを判断する送信ドメイン認証を突破するために、独自のドメインを使用していると考えられます。

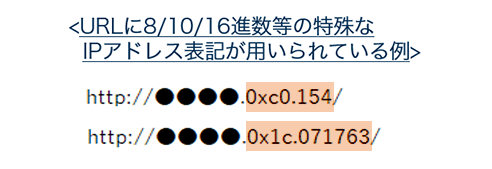

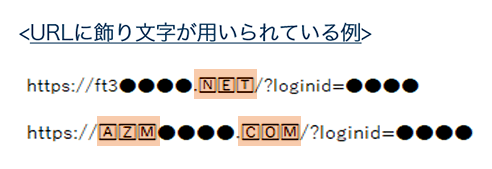

その他にも、犯罪者はフィッシングメールに特殊なIPアドレス表記や飾り文字を使用することで、迷惑メールフィルターを回避するような動きもみられます。

※ フィッシング対策協議会 Council of Anti-Phishing Japan | ニュース | 緊急情報 | URL に特殊な IP アドレス表記を用いたフィッシング (2023/11/14)

※ フィッシング対策協議会 Council of Anti-Phishing Japan | ニュース | 緊急情報 | URL に飾り文字などが含まれたフィッシング (2023/10/17)

このように、犯罪者は講じられた対策を突破するように、フィッシング手口を巧妙化させていると考えられます。

不正送金に至るまでの手口の巧妙化

2つ目の不正送金被害急増の原因は、不正送金に至るまでの手口が巧妙化していることが挙げられます。

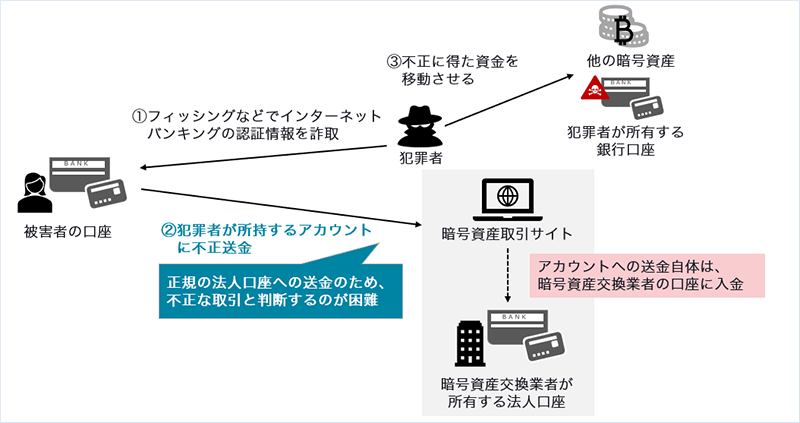

警察庁によると、2023年における不正送金額の半額以上が暗号資産交換業者の金融機関口座に送金されています。

その手口は、被害者の口座から暗号資産取引サイトのアカウントへの入金という形で、暗号資産交換業者が所有する口座に送金するものです。その後、犯罪者は他の暗号資産に交換したり、自身が所有する口座に資金を移動したりします。

犯罪者は、あらかじめ暗号資産取引サイトにてアカウントを登録しておき、被害者の口座からそのアカウントへ不正に送金します。犯罪者のアカウントへの送金自体は、被害者の口座からみると、暗号資産交換業者が所有する正規の口座に送金しているように見えるため、銀行側は、一般利用者がサービスを利用しているだけなのか、犯罪者が不正な取引を行っているのか判断するのが困難です。

また、不正送金防止のため送金先の口座を凍結しようとした場合、暗号資産交換業者の口座であるため、一般のサイト利用者に大きな影響を及ぼすことが懸念されます。このように、犯罪者は銀行側が実施する不正取引のモニタリングや口座凍結を逃れるために、送金先として暗号資産交換業者の口座を利用していると考えられ、手口の巧妙化が見て取れます。

なお、以前にLAC WATCHの記事で、正規の法人口座が悪用される手口を解説しました。その中で、暗号資産交換業者の口座を悪用する手口についても記載しています。

不正口座(口座の不正利用)が増加

3つ目の不正送金被害急増の原因は、不正口座と呼ばれる口座の不正利用が増加していることが挙げられます。

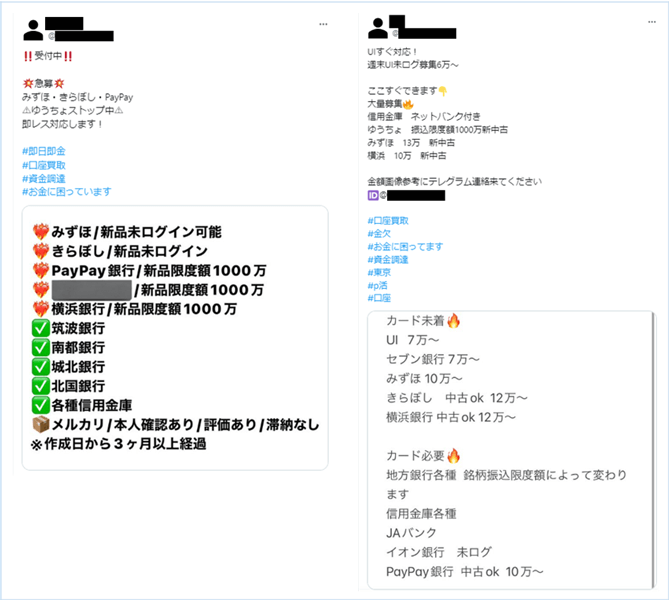

犯罪者は、不正送金を行う際に被害者の口座から資金を移動させるため送金先の口座が必要になります。その送金先の口座を、犯罪者は不正な口座開設や既存の口座の買い取りによって入手します。このような口座を不正口座と呼びますが、近年増加傾向にあります。

不正口座は判明次第、金融機関によって口座凍結などの対処が行われますが、犯罪者は送金先口座を頻繁に変えることで対抗しており、これも被害が急増した理由の1つだと考えられます。

特に最近は、不正口座をSNSなどで入手するケースが散見されます。具体的には、既に口座開設され利用されていたものの不要となった口座の買い取りや、お金に困っている口座所有者に対する口座の買い取りなどをSNS上で募ります。

口座の買取金額を投稿に記載せずDMやメールでのやり取りを促すようなものが多く確認されていますが、口座の買取金額が記載されている投稿の中には高額な金額を提示しているものもあり、買取金額の高額化が進むと、ますます口座の売買が活発になる恐れがあります。

銀行口座の売買は犯罪ですが、気軽にSNSを通して行われている状況のため、利用者は軽いバイト感覚で口座を売却し、最終的には不正送金などのツールとして使用されます。したがって、口座の売買が増加することで不正送金の被害も増加すると考えられます。

金融機関に求められる対策

これまで述べた通り、不正送金の被害は激増し、その手口は巧妙化しています。そのため、金融機関には早急な対応が求められていると考えられますが、具体的にはどのような対策が有効なのでしょうか。

まず考えられる対策としては、利用者への注意喚起や取引制限があります。この対策は、利用者自身が不正送金に対して警戒することで、被害の防止や被害発生時の影響を抑えることができますが、一時的な対策となり根本的に被害を防止することは困難だと考えられます。

次に考えられる対策としては、認証の高度化があります。これは、インターネットバンキングにおけるログイン時や送金時の認証が脆弱な場合に対策を講じることで、不正送金被害防止の効果が見込まれます。

また、多くの銀行が採用する認証方式を使用する金融機関が、認証強度をさらに高めることで、セキュリティ強度の低い企業を標的としているような犯罪者の攻撃を、防ぐ効果が見込めます。

しかし、認証の高度化のみでは、昨今の巧妙化した手口を防ぎ切ることは難しいため、認証を突破された場合に備えて、モニタリング、不正取引検知の導入および高度化に対応する必要があります。不正取引検知を高度化することで、実際に資金が犯罪者の手元に渡る前、不正送金手口の最後の段階で被害を防止することが可能となるため重要な施策であるといえます。

FC3では、金融機関の皆様向けに金融犯罪対策として、インターネットバンキング等におけるセキュリティ強度の評価やAIを活用した高度な不正取引検知ソリューションを提供しています。昨今の不正送金手口への対策を強化したい、不正取引検知の高度化について相談したい等ありましたらお気軽にFC3までお問い合わせください。

ホワイトペーパー

「金融犯罪の実態と、AIを活用した対策の可能性」

のダウンロードはこちらから

より詳しく知るにはこちら

FC3は、デジタル金融犯罪の被害にお悩みの金融サービス・決済サービス事業者に対して、対抗するための様々なサポートを提供することを通じ、利用者が安心して利用できるサービス環境の実現を支援してまいります。

タグ

- アーキテクト

- アジャイル開発

- アプリ開発

- インシデントレスポンス

- イベントレポート

- カスタマーストーリー

- カルチャー

- 官民学・業界連携

- 企業市民活動

- クラウド

- クラウドインテグレーション

- クラブ活動

- コーポレート

- 広報・マーケティング

- 攻撃者グループ

- もっと見る +

- 子育て、生活

- サイバー救急センター

- サイバー救急センターレポート

- サイバー攻撃

- サイバー犯罪

- サイバー・グリッド・ジャパン

- サプライチェーンリスク

- システム開発

- 趣味

- 障がい者採用

- 初心者向け

- 白浜シンポジウム

- 情シス向け

- 情報モラル

- 情報漏えい対策

- 人材開発・教育

- 診断30周年

- スレットインテリジェンス

- すごうで

- セキュリティ

- セキュリティ診断

- セキュリティ診断レポート

- 脆弱性

- 脆弱性管理

- ゼロトラスト

- 対談

- テレワーク

- データベース

- デジタルアイデンティティ

- 働き方改革

- 標的型攻撃

- プラス・セキュリティ人材

- モバイルアプリ

- ライター紹介

- ラックセキュリティアカデミー

- ランサムウェア

- リモートデスクトップ

- 1on1

- AI

- ASM

- CIS Controls

- CODE BLUE

- CTF

- CYBER GRID JOURNAL

- CYBER GRID VIEW

- DevSecOps

- DX

- EC

- EDR

- FalconNest

- IoT

- IR

- JSOC

- JSOC INSIGHT

- LAC Security Insight

- OWASP

- SASE

- Tech Crawling

- XDR