-

タグ

タグ

- アーキテクト

- アジャイル開発

- アプリ開発

- インシデントレスポンス

- イベントレポート

- カスタマーストーリー

- カルチャー

- 官民学・業界連携

- 企業市民活動

- クラウド

- クラウドインテグレーション

- クラブ活動

- コーポレート

- 広報・マーケティング

- 攻撃者グループ

- 子育て、生活

- サイバー救急センター

- サイバー救急センターレポート

- サイバー攻撃

- サイバー犯罪

- サイバー・グリッド・ジャパン

- サプライチェーンリスク

- システム開発

- 趣味

- 障がい者採用

- 初心者向け

- 白浜シンポジウム

- 情シス向け

- 情報モラル

- 情報漏えい対策

- 人材開発・教育

- 診断30周年

- スレットインテリジェンス

- すごうで

- セキュリティ

- セキュリティ診断

- セキュリティ診断レポート

- 脆弱性

- 脆弱性管理

- ゼロトラスト

- 対談

- テレワーク

- データベース

- デジタルアイデンティティ

- 働き方改革

- 標的型攻撃

- プラス・セキュリティ人材

- モバイルアプリ

- ライター紹介

- ラックセキュリティアカデミー

- ランサムウェア

- リモートデスクトップ

- AI

- ASM

- CIS Controls

- CODE BLUE

- CTF

- CYBER GRID JOURNAL

- CYBER GRID VIEW

- DevSecOps

- DX

- EC

- EDR

- FalconNest

- IoT

- IR

- JSOC

- JSOC INSIGHT

- LAC Security Insight

- OWASP

- SASE

- Tech Crawling

- XDR

インターネット上で行われるサイバー犯罪、特に銀行などの金融機関の利用者を狙うフィッシング詐欺が2023年に入ってから急増しています。被害に遭った場合、お金を盗まれる、知らないうちに犯罪の片棒を担がされるなどのトラブルに巻き込まれる可能性があります。

本記事では、銀行などの金融機関のサービス利用者が身を守るために必要な対策について解説します。

フィッシングにより急増するインターネットバンキングの不正送金被害

フィッシングによってインターネットバンキングのIDやパスワードを騙し取り、利用者の口座から資金を第三者に不正送金する被害が急増しています。この状況を重く見て金融庁や警察庁からも8月8日に注意喚起が出されています。

フィッシングとは

フィッシングとは、「実在する組織を騙って、ユーザネーム、パスワード、アカウントID、ATMの暗証番号、クレジットカード番号といった個人情報を詐取する行為」※と定義されているサイバー犯罪の手口のことです。

有名な企業やブランドを騙り、利用者情報の確認やサービス利用通知などと謳って、いかにも実在しそうなメールやSMS(ショートメッセージサービス)などを配信し、騙ったブランドと酷似した偽物のWebサイト(フィッシングサイト)にて利用者の情報を入力させて騙し取ろうとします。

※ フィッシング対策協議会 Council of Anti-Phishing Japan | 消費者の皆様へ | フィッシングとは

フィッシングによって情報を騙し取られてしまった場合、次のような被害が発生します。

- 銀行の口座からお金が盗まれる

- クレジットカードが不正に利用される

- 銀行口座や様々なサービスで使用しているアカウントが犯罪に悪用される 等々

このようなフィッシングを用いた犯罪が近年急増しています。

フィッシングの被害状況

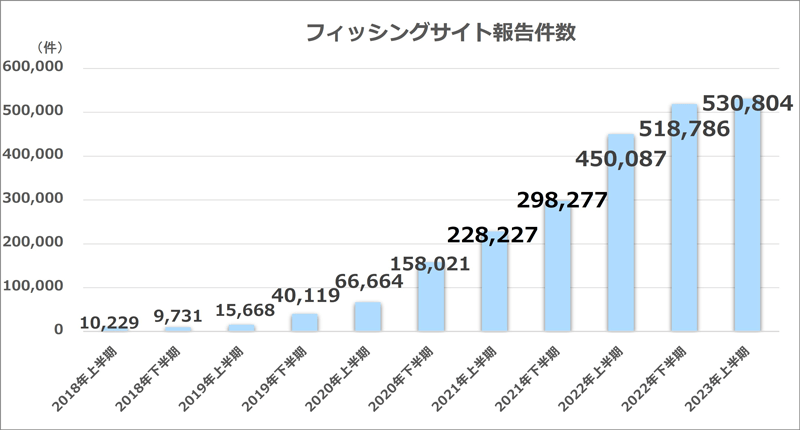

次の図は2018年から2023年の各年の半期別のフィッシングサイト報告件数のグラフです。

フィッシング対策協議会 Council of Anti-Phishing Japan | 報告書類 | 月次報告書

フィッシングサイトの報告件数は毎年増加傾向にあります。2023年度の上半期は約53万件と前期よりさらに上回り、増加の一途を辿っています。なお、本グラフは実際の被害件数ではなくフィッシングサイトの報告件数ですが、件数が増加し続けている点を踏まえると、依然としてフィッシングが犯罪者の収益源となる重要な手口であることが推察されます。

銀行のインターネットバンキング(以下、IB)で使用するユーザIDやパスワードが騙し取られると、なりすましログインによる不正送金に繋がります。このようなIB不正送金被害が近年急増しており、今年2023年は6月末時点で被害額が30億円を突破し、過去最悪となる勢いで被害が発生している状況です。金融庁や警察庁もこの状況を重く見ており、8月8日に注意喚起を行っています。

警察庁 「令和4年におけるサイバー空間をめぐる脅威の情勢等について」

警察庁 「フィッシングによるものとみられるインターネットバンキングに係る不正送金被害の急増について(注意喚起)」

警察庁 「フィッシングによるものとみられるインターネットバンキングに係る不正送金被害の急増について(注意喚起)」

インターネットバンキングによる預金の不正送金事案が多発しています。:金融庁

上半期における不正送金被害件数が過去最多を更新(警察庁発表) | トピックス | 脅威情報 | 一般財団法人日本サイバー犯罪対策センター(JC3)

標的とされる銀行などの金融サービス

IBで被害が増加しているのは、フィッシングによる騙し方やなりすましログインから送金までの手順といった犯罪者の手口がより巧妙化していることが要因の一つと言えます。

IBは振込などによって資金を簡単に他の口座に移すことができ、犯罪者にとって現金化のステップが少なくて済むうえ、銀行に多額の資金を預けている利用者も多く、不正送金が成功した場合のリターンも大きいものになります。また、銀行口座は振り込め詐欺やネットショップ詐欺など様々な犯罪の送金先口座として使用することもでき、犯罪者にとってIBの認証情報は価値の高いものであることが推察されます。

そのため、IBは過去から犯罪者の標的にされてきました。銀行側も犯罪者に対抗すべく様々なIB不正送金対策を実施してきましたが、ここ数年、犯罪者はその対策を更に突破するような巧妙な手口を用いてきており、被害が拡大しています。

フィッシングの手口

フィッシングの手口はますます巧妙化しています。一度きりしか使えないワンタイムパスワード(以下、OTP)まで騙し取る「リアルタイムフィッシング」と呼ばれる手口のほか、不正送金だけでなく本人確認書類を偽造する手口など、騙し取る情報の種類や悪用方法も多岐にわたっています。

巧妙化するフィッシング

数年前までは、フィッシングメールの文面の不自然さや、フィッシングサイトと正規サイトの類似性の低さ、サイトのhttps化の有無などで判断が可能とされていたフィッシングですが、近年は、正規のメール、サイトと遜色のないレベルのフィッシングメール、フィッシングサイトが作成されています。

これらフィッシングメール、フィッシングサイトの巧妙化に加え、不正送金の手法も銀行などのサービス提供事業者の様々な対策を突破するような巧妙化した手口が増えてきています。

リアルタイムフィッシング

リアルタイムフィッシングは、OTP認証などを突破するために、リアルタイムで認証情報を騙し取るフィッシング詐欺です。OTP認証とは不正送金対策の一つであり、一度きりしか使えず、かつ一定時間のみ有効なコード(OTP)を発行し、利用者に入力させることで本人認証を行う認証方式です。送金時の追加認証としてOTP認証を実装することにより、もし犯罪者がユーザIDやパスワードを騙し取っても、OTPまで騙し取ることは難しいため、不正送金を防ぐことができると考えられていました。

しかし、犯罪者はこの対策を突破するための手口を編み出しました。それがリアルタイムフィシングです。OTPが一度きり、かつ一定時間しか使えないのであれば、フィッシングサイトにOTPを入力させる画面を表示し、OTPを騙し取った後ですぐに(リアルタイムで)使用すればよいと考えました。以下にリアルタイムフィッシングの手口を示します。

この手口はOTP認証のみならず、電話音声を用いたIVR認証や、SMS認証など一定時間のみ利用可能なコードを送信する認証をすべて突破することが可能です。このようなフィッシングによって情報を騙し取られてしまった場合、騙し取られた情報によって、以下のような被害が起きる可能性があります。

| 騙し取られた情報 | 考えられる被害例 |

|---|---|

| ユーザID、パスワード、口座番号、キャッシュカード暗証番号 | これらの情報はIBの初回利用登録やログイン等に使用されており、犯罪者がなりすましログインする可能性があります。また、ログイン後に残高照会や契約情報の変更を行う可能性もあります。 |

| メールアドレス | パスワードと組み合わせることで、犯罪者がメールアカウント乗っ取りを行う可能性があります。送金時の追加認証としてメールによるOTP認証を行っている場合、犯罪者が不正送金まで行う可能性があります。 |

| 住所、氏名、生年月日 | 犯罪者が運転免許証などの本人確認書類を偽造する可能性があります。また偽造本人確認書類を使用して不正な口座開設や不正なサービス利用登録を行う可能性があります。 |

| 本人確認書類・顔写真 | 住所、氏名、生年月日と同じく、犯罪者が本人確認書類を偽造する可能性があります。 |

| OTP・追加パスワード | 送金時の追加認証として使用されるケースが多く、犯罪者が不正送金を行う可能性があります。また、利用限度額の引き上げやメールアドレスの変更といった契約情報の変更を不正に行う可能性があります。 |

| 所属企業、所得 | 他の本人確認情報と組み合わせることで、犯罪者がローンなどの申込を不正に行う可能性があります。借入金の振替先口座まで犯罪者が操作できる場合、そのまま犯罪者が不正送金する可能性があります。 |

| 電話番号 | 他の情報と組み合わせることで、犯罪者が不正にSIMの再発行などを行って電話番号を乗っ取る可能性があります。 |

| クレジットカード番号、カード名義、セキュリティコード、有効期限 | 犯罪者がクレジットを不正に使用して商品の購入などを行う可能性があります。 |

他にもiTunesカードやVプリカ(インターネット専用のVisaプリペイドカード)などの発行コードを入力させるといった換金のしやすさを悪用したフィッシングが発生しています。

フィッシングサイトへの情報の入力は犯罪者が用意したサイト上で行われる行為であり、利用者の情報入力を銀行などのサービス提供者が直接的に防ぐことは困難です。

モバイルマルウェア~スマートフォンを狙うウイルス

またフィッシングにより、モバイルマルウェアに感染させる手口も存在します。モバイルマルウェアとは、スマートフォンなどのモバイル機器を標的にしたマルウェア(悪意のあるソフトウェア:malicious softwareの略)です。

マルウェアに感染してしまった場合は、マルウェアの種類により様々な被害が想定されます。例えば、スマートフォンに保存されている連絡先やメール履歴等の情報を盗み見られたり、通信の傍受によってパスワード等の機密情報を盗まれたりします。さらに、遠隔操作などが可能なマルウェアに感染してしまった場合、ほぼ全てのセキュリティが無効化され、スマートフォンに保存されている情報やスマートフォンから利用可能なサービスを悪用して金銭を盗まれてしまう可能性が高まります。

マルウェアに感染すると大きな被害に繋がる可能性があることから注意する必要がある上、近年は銀行が利用者向けに配布している無料のセキュリティソフトを模したマルウェアが配信されるといった、明確に銀行などの金融サービス利用者を標的としたフィッシングも発生しています。

このように、犯罪者の手口は巧妙化しており、利用者が自分の資産を守るためには自身の意識を高めて対策を行う必要があります。

サービス利用者が身を守るには

前段で述べた通り、巧妙化しているフィッシングに対して、私たちサービス利用者が身を守るためにはどのような対策が必要でしょうか。

対策1 フィッシングメールへの適切な対処

まずフィッシングの対策として大切なのが、入り口となるフィッシングメールに対して、適切な対処を行うことです。

フィッシングメールでは"緊急"、"重要"など利用者を焦らせる文字の記載や、閲覧者を騙すため銀行が送信した"最新のお知らせ"と重複するような内容を用います。焦るような文面のメールが届いてもまず落ち着くことが大切です。

銀行などの金融機関が電子メールまたはSMSを使って本人確認を求めたり、認証情報・個人情報を入力させたりすることは絶対にありません。金融機関の「公式HP」または「公式アプリ」から正しい情報を確認してください。

対策2 適切な認証を利用・設定

サービスによっては、OTP認証、SMS認証などの多要素・多段階認証をログイン時や決済取引時などのオプションとして提供しています。多要素認証を利用することで、認証として利用している情報のいずれかを犯罪者に騙し取られてしまった場合でも被害に遭う可能性を下げることができます。

また、パスワードの使いまわしはしないようにしましょう。複数のサービスで同じパスワードを使いまわしていると、一回のフィッシングで、全てのサービスに対して犯罪者のログインを許してしまう恐れがあります。被害拡大を防止するために、認証に用いるパスワードの使いまわしをしないことが重要です。

対策3 不正アクセスに備える

上記対策を実施し、セキュリティ強度を高めたとしても、犯罪者の手口は日々巧妙化しており、被害に遭う可能性が0%になるわけではありません。騙されてしまった場合でも被害が最小限にとどまるような対策を実施することも大切です。

具体的にはIBの振込などの取引限度額を引き下げる、ログイン時、取引時に通知が行われるように設定する、被害発生時の通報窓口を確認しておくなどの準備を行うことにより被害を最小限にとどめることが可能です。

まとめ:フィッシング対策をしていくには

フィッシングにより、認証情報や個人情報を騙し取られるとあなたの大切な資産を盗まれてしまいます。銀行側も様々な対策を行っていますが、犯罪者も巧妙にそれらの対策を上回る手口を用いてくるという"いたちごっこ"の状況になっています。そのため、自身でもしっかりと対策して自己防衛を行うことが大切であり、対策の基本である「不審なメールやSMSを開かない」、「リンク先のサイトを開かない」をしっかり守ることです。

繰り返しとなりますが、金融機関が電子メールまたはSMSにより、本人確認を求めたり、認証情報・個人情報を入力させたりすることは絶対にありません。金融機関の「公式HP」または「公式アプリ」から正しい情報を確認してください。

タグ

- アーキテクト

- アジャイル開発

- アプリ開発

- インシデントレスポンス

- イベントレポート

- カスタマーストーリー

- カルチャー

- 官民学・業界連携

- 企業市民活動

- クラウド

- クラウドインテグレーション

- クラブ活動

- コーポレート

- 広報・マーケティング

- 攻撃者グループ

- もっと見る +

- 子育て、生活

- サイバー救急センター

- サイバー救急センターレポート

- サイバー攻撃

- サイバー犯罪

- サイバー・グリッド・ジャパン

- サプライチェーンリスク

- システム開発

- 趣味

- 障がい者採用

- 初心者向け

- 白浜シンポジウム

- 情シス向け

- 情報モラル

- 情報漏えい対策

- 人材開発・教育

- 診断30周年

- スレットインテリジェンス

- すごうで

- セキュリティ

- セキュリティ診断

- セキュリティ診断レポート

- 脆弱性

- 脆弱性管理

- ゼロトラスト

- 対談

- テレワーク

- データベース

- デジタルアイデンティティ

- 働き方改革

- 標的型攻撃

- プラス・セキュリティ人材

- モバイルアプリ

- ライター紹介

- ラックセキュリティアカデミー

- ランサムウェア

- リモートデスクトップ

- AI

- ASM

- CIS Controls

- CODE BLUE

- CTF

- CYBER GRID JOURNAL

- CYBER GRID VIEW

- DevSecOps

- DX

- EC

- EDR

- FalconNest

- IoT

- IR

- JSOC

- JSOC INSIGHT

- LAC Security Insight

- OWASP

- SASE

- Tech Crawling

- XDR