-

タグ

タグ

- アーキテクト

- アジャイル開発

- アプリ開発

- インシデントレスポンス

- イベントレポート

- カスタマーストーリー

- カルチャー

- 官民学・業界連携

- 企業市民活動

- クラウド

- クラウドインテグレーション

- クラブ活動

- コーポレート

- 広報・マーケティング

- 攻撃者グループ

- 子育て、生活

- サイバー救急センター

- サイバー救急センターレポート

- サイバー攻撃

- サイバー犯罪

- サイバー・グリッド・ジャパン

- サプライチェーンリスク

- システム開発

- 趣味

- 障がい者採用

- 初心者向け

- 白浜シンポジウム

- 情シス向け

- 情報モラル

- 情報漏えい対策

- 人材開発・教育

- 診断30周年

- スレットインテリジェンス

- すごうで

- セキュリティ

- セキュリティ診断

- セキュリティ診断レポート

- 脆弱性

- 脆弱性管理

- ゼロトラスト

- 対談

- テレワーク

- データベース

- デジタルアイデンティティ

- 働き方改革

- 標的型攻撃

- プラス・セキュリティ人材

- モバイルアプリ

- ライター紹介

- ラックセキュリティアカデミー

- ランサムウェア

- リモートデスクトップ

- 1on1

- AI

- ASM

- CIS Controls

- CODE BLUE

- CTF

- CYBER GRID JOURNAL

- CYBER GRID VIEW

- DevSecOps

- DX

- EC

- EDR

- FalconNest

- IoT

- IR

- JSOC

- JSOC INSIGHT

- LAC Security Insight

- OWASP

- SASE

- Tech Crawling

- XDR

最近バズワードになっている「ゼロトラスト」について「会社の指示で情シス部門がゼロトラストを導入しなければならない」「クラウドにSSOを導入するのと何が違うのか」といった相談がありました。ゼロトラストについてうまく説明できないとしたら、予算を作ることも導入に踏み切ることも難しいと思います。こうした疑問についてNISTやIPAのゼロトラスト・アーキテクチャからラックの考えるゼロトラストについてひもといて行きたいと思います。

前回は、従来の境界中心のICAMアーキテクチャが、手作業で行うコンフィグレーションは非効率的で、手間もかかり、ミスが発生しやすい問題がありました。さらにADは特権の昇格、パスワードやハッシュの漏洩に対して脆弱であることも挙げられます。そこで、NISTによるゼロトラストの考え方から「全ての資産の認証と認可は動的に行われ、アクセスが許可される前に厳格に実施する」について解説しました。

今回は「企業は、資産やネットワークインフラストラクチャ、通信の現状について可能な限り多くの情報を収集し、それをセキュリティ対策の改善に利用する」について、ラックの考えるゼロトラストをお伝えいたします。

NISTの基本的な考え方

NISTによるゼロトラストの考え方

- 1.すべてのデータソースとコンピューティングサービスはリソースとみなす

- 2.ネットワークの場所に関係なく、全ての通信を保護する

- 3.企業リソースへのアクセスは、セッション単位で付与する

- 4.リソースへのアクセスは、クライアントID、アプリケーション、要求する資産の状態、その他の行動属性や環境属性を含めた動的ポリシーによって決定する

- 5.企業は、全ての資産の整合性とセキュリティ動作を監視し、測定する

- 6.全ての資産の認証と認可は動的に行われ、アクセスが許可される前に厳格に実施する

- 7.企業は、資産やネットワークインフラストラクチャ、通信の現状について可能な限り多くの情報を収集し、それをセキュリティ対策の改善に利用する

PwCコンサルティングが翻訳したNISTによるゼロトラストの考え方は、端的に言えば1は対象範囲、2は通信保護、3は権限付与、4はポリシー、5は監視、6は認証認可、7は改善活動です。つまり情報セキュリティとは、機密性、完全性、可用性の3つの概念によって構成されていましたが、さらに7つの概念を加えます。

前回は6の認証認可について取り上げました。今回は7の「企業は、資産やネットワークインフラストラクチャ、通信の現状について可能な限り多くの情報を収集し、それをセキュリティ対策の改善に利用する」について、クラウドの普及が進み始めた2016年をモデルケースに、最新の実態調査(2021年度)と比較しつつ解説してみましょう。

NISTの基本的な考え方<改善>

資産、ネットワークインフラストラクチャ、通信の現状について可能な限り多くの情報を収集し、セキュリティ対策の改善に利用する

具体的には、企業は資産に対するセキュリティ態勢、ネットワーク・トラフィック、アクセスリクエストに関するデータを収集し、そのデータを処理し、得られた洞察をポリシーの作成と実施を改善する為に使用するべきである。このデータは、主体からのアクセスリクエストのコンテキストを提供するためにも使用できる。

NISTの考え方に対する現状とのギャップ

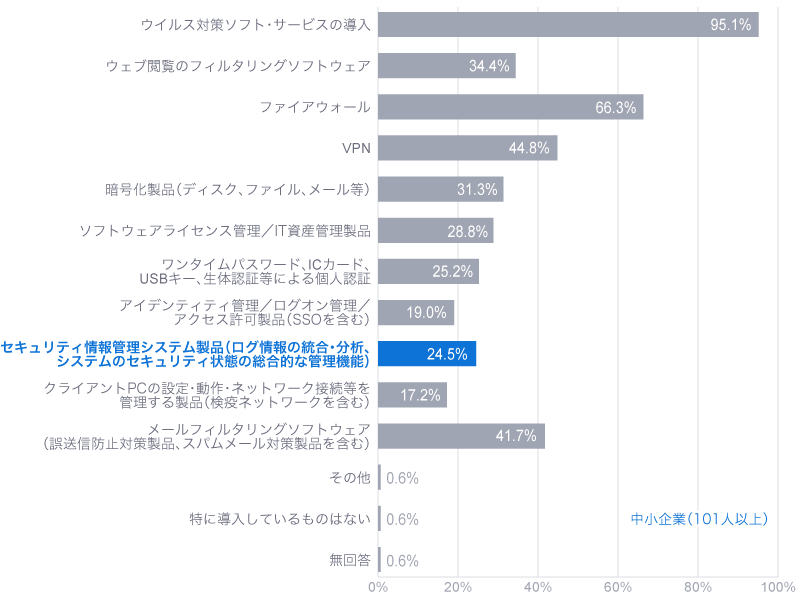

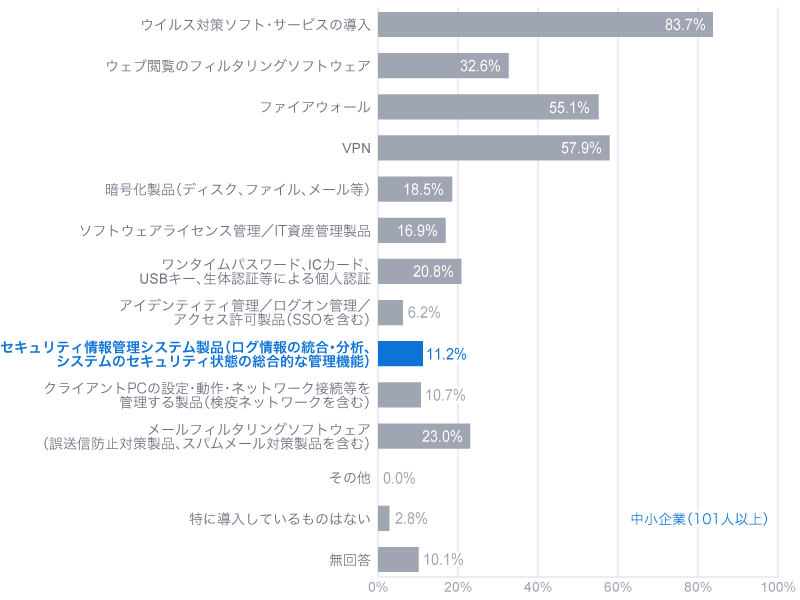

では、『IPA 2016年度 中小企業における情報セキュリティ対策に関する実態調査』の、「セキュリティ情報管理システム製品(ログ情報の統合・分析、システムのセキュリティ状態の総合的な管理機能)」を対象とします。

最新の実態調査では、「セキュリティ情報管理システム製品(ログ情報の統合・分析、システムのセキュリティ状態の総合的な管理機能)」が24.5%から11.2%に低下していることから、こうした現状を踏まえて、ひも解いていきます。

例えば「セキュリティ情報管理システム製品(ログ情報の統合・分析、システムのセキュリティ状態の総合的な管理機能)」を用いてファイアウォールなどのセキュリティ監視・制御装置のログまたはサーバのイベントログなどの情報を統合・監視・分析し、ネットワークシステムのセキュリティ状態を総合的に管理するような仕組みを想像してみてください。

NISTによると、企業は、資産に対するセキュリティ体制、ネットワークインフラ、および通信の状態について可能な限りデータを収集し、そのデータからポリシーを作成し改善する必要があります。このデータは、サブジェクトからのアクセスリクエストのコンテキストを提供するためにも使用できます。つまり「5. 企業は、全ての資産の整合性とセキュリティ動作を監視し、測定すること」に必要な情報源となります。

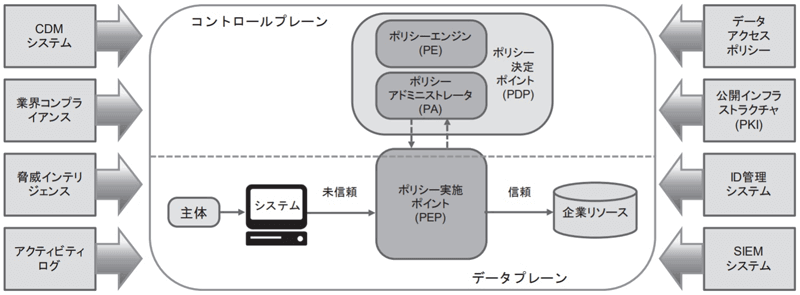

具体的には、主体データベースとヒストリー、資産データベース、リソースポリシー要件、脅威インテリジェンスとログは、アクセスリクエストのコンテキストを形成する重要な要素です。これらをトラストアルゴリズムに入力することで、動的で堅牢なセキュリティ態勢を構築できます。

出典 PWC NIST SP800-207「ゼロトラスト・アーキテクチャ」の解説と日本語訳

アクセスリクエスト

アクセスリクエストとは、ユーザー(人間やサービスアカウント)やプロセス(自動化されたタスクなど)が、特定のリソース(データ、アプリケーション、システム、APIなど)へのアクセスを要求するアクションを指します。

実装のための推奨ツール

| エンドポイント管理 | CrowdStrike Falcon Microsoft Defender for Endpoint |

|---|---|

| 認証とアクセス制御 | Okta Azure Active Directory |

| ポリシー管理 | Cisco Zero Trust Framework Google BeyondCorp |

4要素の統合的活用

| カテゴリ | 目的 | 含まれる情報 | 活用例 |

|---|---|---|---|

| 主体データベースとヒストリー | 誰がアクセスをリクエストしているのかを識別し、適切な許可や制限を動的に適用する。 |

|

通常とは異なる場所やデバイスからのアクセスリクエストに対し、追加認証を要求。ユーザーの過去の行動履歴を参考にして、異常なパターンを検出。 |

| 資産データベース | どのデバイスやリソースがアクセスリクエストを行っているのかを評価し、整合性や状態に基づいて動的に許可や制限を実施する。 |

|

未承認のデバイスからのアクセスを拒否。セキュリティ状態が基準を満たしていないデバイスに対してアクセスを制限。 |

| リソースポリシー要件 | リソースごとに定められたセキュリティ要件を基に、アクセス制御を動的に適用する。 |

|

機密データへのアクセスには、多要素認証(MFA)を必須化。海外からのアクセスリクエストを一部リソースに限定。 |

| 脅威インテリジェンスとログ | 外部および内部の脅威情報をリアルタイムで活用し、潜在的なリスクに基づいて動的ポリシーを適用する。 |

|

既知の不審IPアドレスからのアクセスリクエストをブロック。外部脅威情報を基にリアルタイムでポリシーを更新。 |

| カテゴリ | 主体データベースとヒストリー |

|---|---|

| 目的 | 誰がアクセスをリクエストしているのかを識別し、適切な許可や制限を動的に適用する。 |

| 含まれる情報 |

|

| 活用例 | 通常とは異なる場所やデバイスからのアクセスリクエストに対し、追加認証を要求。ユーザーの過去の行動履歴を参考にして、異常なパターンを検出。 |

| カテゴリ | 資産データベース |

|---|---|

| 目的 | どのデバイスやリソースがアクセスリクエストを行っているのかを評価し、整合性や状態に基づいて動的に許可や制限を実施する。 |

| 含まれる情報 |

|

| 活用例 | 未承認のデバイスからのアクセスを拒否。セキュリティ状態が基準を満たしていないデバイスに対してアクセスを制限。 |

| カテゴリ | リソースポリシー要件 |

|---|---|

| 目的 | リソースごとに定められたセキュリティ要件を基に、アクセス制御を動的に適用する。 |

| 含まれる情報 |

|

| 活用例 | 機密データへのアクセスには、多要素認証(MFA)を必須化。海外からのアクセスリクエストを一部リソースに限定。 |

| カテゴリ | 脅威インテリジェンスとログ |

|---|---|

| 目的 | 外部および内部の脅威情報をリアルタイムで活用し、潜在的なリスクに基づいて動的ポリシーを適用する。 |

| 含まれる情報 |

|

| 活用例 | 既知の不審IPアドレスからのアクセスリクエストをブロック。外部脅威情報を基にリアルタイムでポリシーを更新。 |

これらの要素を組み合わせることで、より精密で動的なアクセス制御が可能になります。具体的には以下のような流れで利用されます。

- アクセスリクエストの評価

主体データベース、資産データベース、リソースポリシー要件に基づき、リクエストの適合性を確認。 - 動的ポリシーの適用

リクエストが基準を満たしていない場合、脅威インテリジェンスや過去のヒストリーを参照し、アクセスの制限または拒否。 - ログの収集と分析

リアルタイムでログを分析し、異常を検知。必要に応じてポリシーを自動更新。

NISTのゼロトラスト・アーキテクチャの論理的構成要素において、以下の4要素(主体データベースとヒストリー、資産データベース、リソースポリシー要件、脅威インテリジェンスとログ)は、それぞれの役割に応じて対応する構成要素に分類されます。

出典 PWC NIST SP800-207「ゼロトラスト・アーキテクチャ」の解説と日本語訳

主体データベースとヒストリー

主体(ユーザーやプロセス)が「誰であるか」を識別し、過去の行動履歴を参照して信頼レベルを動的に評価します。

対応する構成要素

- ID管理システム(Identity Management System)

主体データベースは、ユーザーやプロセスのID情報や権限を管理するID管理システムに該当します。 - ポリシー決定ポイント(Policy Decision Point:PDP)

主体の過去の行動履歴(ヒストリー)は、ポリシーの評価に利用されるため、PDPの判断材料として機能します。

資産データベース

資産の状態をリアルタイムで把握し、セキュリティポリシーの適用に必要なデータを提供します。

対応する構成要素

- 企業リソース(Enterprise Resources)

資産データベースは、企業が保有するデバイスやシステムの情報を管理し、リソースそのものを表します。 - CDMシステム(Continuous Diagnostics and Mitigation System)

資産の状態(整合性、パッチ適用状況など)のモニタリングを通じて、CDMシステムがデータを収集・活用します。

リソースポリシー要件

リソースへのアクセスを制御するための条件を提供し、ポリシーの一貫性を保ちます。

対応する構成要素

- データアクセスポリシー(Data Access Policy)

リソースごとのポリシー要件は、データアクセスポリシーに該当し、特定リソースへのアクセス条件を定義します。 - ポリシー決定ポイント(Policy Decision Point:PDP)

リソースポリシー要件は、PDPがアクセスリクエストを判断する際の基準となります。

脅威インテリジェンスとログ

動的なポリシー更新や脅威検出の基盤を提供します。

対応する構成要素

- 脅威インテリジェンス(Threat Intelligence)

外部および内部の脅威情報を収集し、リアルタイムでポリシーの改善に活用します。 - アクティビティログ(Activity Logs)

セキュリティイベントやアクセスリクエストの記録を管理し、インシデントの分析やポリシー評価に活用されます。 - SIEMシステム(Security Information and Event Management System)

ログデータの統合管理と分析を通じて、異常検知やインシデント対応を実現します。

| 要素 | 該当する構成要素 |

|---|---|

| 主体データベースとヒストリー |

|

| 資産データベース |

|

| リソースポリシー要件 |

|

| 脅威インテリジェンスとログ |

|

これらの4要素は、ゼロトラスト・アーキテクチャにおける各構成要素と密接に関連しており、動的なセキュリティポリシーの適用を支える重要な役割を果たしています。

セキュリティ対策の多様化とクラウドシフト

振り返るとクラウドサービスの普及が加速したことで、オンプレミスでのセキュリティ情報管理から、クラウドプロバイダーが提供するセキュリティ機能や管理ツールへの依存が増加しています。これにより、独自にセキュリティ情報管理システムを導入・運用する必要性が低下しました。

- 例:Microsoft Azure、AWS、Google Cloudが提供するセキュリティダッシュボードやログ管理機能。

また、クラウドネイティブアプリケーションやコンテナの増加に伴い、セキュリティ要件が変化し、セキュリティ情報管理システム製品では対応が困難な場合もあります。

- 例:Kubernetes環境向けの特化型セキュリティツール(Sysdig、Aqua Security)。

しかし、NISTのゼロトラスト・アーキテクチャ(ZTA)では、資産、ネットワークインフラ、通信の状態に関する情報を可能な限り収集し、セキュリティ態勢の改善に活用することが指摘されています。具体的には、企業は以下のデータを収集・分析し、ポリシーの策定と実施を最適化する必要があります。

- 資産に対するセキュリティ態勢:デバイスの整合性、パッチ適用状況、脆弱性情報など。

- ネットワーク・トラフィック:通信パターン、データフロー、異常検知など。

- アクセスリクエスト:ユーザーやデバイスの認証・認可情報、アクセス履歴、行動パターンなど。

これらの情報を統合的に分析することで、アクセスリクエストのコンテキストを把握し、動的かつ厳密なポリシー決定が可能となります。さらに、ゼロトラスト・アーキテクチャの導入にあたっては、以下の点にも留意する必要があります。

- データの可視化:資産やネットワークの状態をリアルタイムで可視化し、異常を早期に検知する。

- ポリシーの自動化:収集したデータに基づき、アクセス制御ポリシーを自動的に適用・更新する仕組みを構築する。

- 継続的な評価と改善:セキュリティ態勢を定期的に評価し、新たな脅威や技術の進化に対応してポリシーを改善する。

これらの取り組みにより、ゼロトラストの理念を実現し、組織全体のセキュリティレベルを向上させることが可能となります。

資産に対するセキュリティ態勢

資産に対するセキュリティ態勢は、NISTによるゼロトラストの考え方「1. すべてのデータソースとコンピューティングサービスはリソースとみなす」と関連しています。このアプローチでは、すべてのデバイスがリソースとして分類され、それぞれに適切なセキュリティ態勢を維持することが求められます。

NISTのアプローチとの関連

すべてのデバイスをリソースとみなす

NISTのゼロトラスト・アーキテクチャでは、ネットワークに接続するあらゆるデバイスを企業が保護すべきリソースとして扱われます。企業所有のデバイスだけでなく、個人所有のデバイス(BYOD)も含まれます。すべてのデバイスについて、セキュリティ整合性の確認や脆弱性の管理が必要です。

デバイスの整合性と管理

整合性チェック(デバイスが適切に設定されているか)、脆弱性情報の収集(CVEや各種セキュリティ情報を基に脆弱性を特定)、パッチ適用状況の管理(最新のセキュリティパッチの適用をモニタリング)を実施します。

個人所有デバイスの管理

個人所有のデバイスが企業リソースにアクセスする場合、同様のセキュリティ基準を満たす必要があります。MDM(Mobile Device Management)やEDR(Endpoint Detection and Response)などのソリューションを活用します。

リソースとしての分類

SaaSアプリケーションやクラウドストレージもリソースとして扱われ、これらに接続するデバイスのセキュリティ態勢も評価されます。IoTデバイスなどのアクチュエーターやその他の機能を提供するデバイスも保護の対象です。

資産のセキュリティ状態を管理する方法

デバイス状態の評価

デバイスの整合性を確認するために、定期的にセキュリティスキャンを実施します。必要に応じて修正措置(設定変更やパッチ適用)を取ります。

コンプライアンスの強制

デバイスが企業ポリシーに準拠しているか確認します。ポリシーに準拠していないデバイスを自動的に隔離する機能を導入します。

アクセス制御の適用

デバイスのセキュリティ状態に基づき、アクセス権を動的に調整します。整合性や脆弱性が確認されないデバイスには、アクセスを制限します。

また、NISTのゼロトラスト・アーキテクチャ(ZTA)の考え方「5. 企業は、全ての資産の整合性とセキュリティ動作を監視し、測定する」についても関連しています。この考え方は、ゼロトラストの基本理念である「信頼しない」を実現するための重要な柱です。

NISTのアプローチとの関連性

資産は本質的に信頼されない

ゼロトラストでは、資産が企業所有であるかどうかにかかわらず、初期状態では信頼されないとみなされます。各資産がリソースにアクセスする際、そのセキュリティ状態(整合性、パッチ適用状況、脆弱性の有無など)がリアルタイムで評価されます。

セキュリティ状態の監視と測定

継続的診断と対策(CDM):デバイスやアプリケーションのセキュリティ状態を継続的に監視するための仕組みが必要です。必要に応じて、パッチ適用や設定変更などの修正アクションを実行します。修正が完了するまでアクセスを制限またはブロックすることが推奨されます。

堅牢な監視と報告システムの必要性

リアルタイムモニタリング:資産の状態をリアルタイムで監視し、異常が検出された場合に迅速に対応できるようにします。資産のセキュリティ状態に関する実用的なデータを提供するために、定期的なレポートやダッシュボードを活用します。

- 例:未承認のソフトウェアがインストールされた場合や、ネットワーク上で不審な通信が発生した場合にアラートを発する。

資産の状態に基づくアクセス制御

企業所有で安全とみなされるデバイスは、より広範なリソースへのアクセスが許可される可能性があります。一方で、次のようなデバイスには厳格な制限が適用される場合があります。

- 例:脆弱性が判明しているデバイスのアクセスを拒否または制限。個人所有デバイス(BYOD)は、一部のリソースへのアクセスのみを許可し、それ以外を制限する。

セキュリティ状態の監視とアクセス制御

EDRツールを使用し、デバイスの状態を継続的に監視します。デバイスが侵害されている兆候が検出された場合、自動的に隔離します。

ZTAを実装するためのツール(Google BeyondCorp、Cisco Zero Trust Frameworkなど)を使用し、資産のセキュリティ状態に基づいて動的にアクセスを制御します。

まとめると、NISTのアプローチは、ネットワークに接続されるすべてのデバイスを「リソース」として扱い、それらのセキュリティ状態を評価・管理することで、ゼロトラストの理念を実現するものです。この考え方に基づいて、デバイスの整合性、パッチ適用状況、脆弱性情報を収集・分析し、適切なポリシーを適用することがセキュリティの強化につながります。

さらにNISTの「資産の整合性とセキュリティ動作を監視し、測定する」アプローチは、ゼロトラストの中核的な考え方です。このアプローチに基づき、企業はすべての資産に対して継続的な監視と管理を行い、セキュリティ態勢を維持することが求められます。

また、リソースへのアクセスは、資産のセキュリティ状態に応じて動的に調整されます。これにより、信頼性の向上と攻撃対象の最小化が実現できます。

ネットワーク・トラフィック

ネットワーク・トラフィックは、NISTによるゼロトラストの考え方「2. ネットワークの場所に関係なく、全ての通信を保護する」と関連しています。このアプローチでは、すべてのデバイスがリソースとして分類され、それぞれに適切なセキュリティ態勢を維持することが求められます。

通信パターンの保護

- 信頼の再評価

NISTが指摘するように、ネットワークの場所(レガシーネットワーク境界内など)によって自動的に信頼が付与されるべきではありません。そのため、すべての通信をリアルタイムで監視し、異常な通信パターン(トラフィックの急増、不審な接続先など)を検知する必要があります。 - 動的ポリシーの適用

トラフィックの状態に応じてポリシーを適用し、異常が検出された場合には自動でアクセスを制限またはブロックします。

データフローの保護

- 暗号化の徹底

すべての通信は、デバイスの位置に関係なく、TLS(Transport Layer Security)やIPSecなどの安全な方法で暗号化されるべきです。これにより、通信中のデータの機密性と完全性が保たれます。 - ゼロトラストの境界拡張

企業のネットワーク内外で一貫したセキュリティ要件を適用することで、リモートアクセスやクラウドサービス利用時にも安全性を維持します。

異常検知の強化

- AI/MLによる異常検知

トラフィックの挙動を監視するために、機械学習モデルを用いた異常検知を活用し、潜在的な脅威やゼロデイ攻撃を検出します。 - シグネチャと行動ベースのアプローチ

従来型のシグネチャベースの検出に加え、ユーザーやデバイスの正常な通信行動を学習し、それと異なる行動を検知する仕組みを構築します。

認証とセキュリティ要件の標準化

- アクセスポリシーの一貫性

ネットワークの内外を問わず、すべてのアクセスリクエストが同じセキュリティ要件を満たす必要があります。これはNISTのアプローチの中心であり、通信がどこから発生したかに関係なく、すべての通信が認証され、許可されるべきという考え方に基づきます。 - 多要素認証(MFA)

すべての通信に対して認証が必要であり、できる限り強力な認証方法を適用します。

このアプローチは、ゼロトラストの「信頼しない」という哲学を実現するための具体的な実装例です。ネットワーク・トラフィックの監視、保護、分析を通じて、企業ネットワークのセキュリティを大幅に向上させることが可能です。

アクセスリクエスト

アクセスリクエストは、NISTによるゼロトラストの考え方「4. リソースへのアクセスは、クライアントID、アプリケーション、要求する資産の状態、その他の行動属性や環境属性を含めた動的ポリシーによって決定する」と関連しています。このアプローチでは、単にユーザーやデバイスの基本情報に依存するのではなく、多層的な動的条件に基づいてアクセスを制御します。

動的ポリシーによるアクセス制御

アクセスリクエストは、ユーザーやデバイスの属性、アクセス履歴、行動パターン、環境属性など、複数の要因に基づいて判断されます。動的ポリシーはリアルタイムで評価され、以下を考慮してアクセスが許可または拒否されます。

- クライアントID(ユーザーやサービスのアイデンティティ)

- デバイスの状態(ソフトウェアのバージョン、セキュリティパッチ適用状況など)

- 環境属性(アクセス元のネットワークの場所、時間帯など)

- 行動属性(通常の利用パターンとの比較)

リソースの保護

組織は、リソース(データ、アプリケーション、システム)ごとに異なるアクセスポリシーを設定します。アクセス要件はリソースの重要性や機密性に基づいて変化します。

- 例:一般的なリソースには標準的な認証を要求、機密データには多要素認証(MFA)や行動分析を組み合わせた厳格なアクセス制御を適用。

行動属性の分析

行動属性は、ユーザーやデバイスの過去の利用パターンに基づきます。

- 例:通常とは異なる時間や場所からのアクセスリクエストを異常と見なし追加認証を要求。

- 機械学習モデルを使用して異常な行動パターンを検出。

環境属性の考慮

環境属性には、ネットワークの場所(VPNや未承認のWi-Fiネットワーク)、アクセス時間、現在の脅威状況が含まれます。

- 例:アクセス元が特定の国や地域である場合、アクセスを制限または監視。

- 既知の攻撃が報告されているネットワークからのアクセスを自動的にブロック。

最小特権の原則

NISTのゼロトラストアプローチでは、最小特権の原則を厳格に適用します。これは、必要最小限のリソースへのアクセスのみを許可するという考え方です。この原則により、リソースへの不要なアクセスを防ぎ、攻撃対象を最小化します。

具体的な実装例

| アクセスポリシーの定義と適用 | 役割ベースアクセス制御(RBAC)や属性ベースアクセス制御(ABAC)を使用し、ポリシーを設定します。 ポリシーは、企業のリスク許容度とビジネスニーズに基づいて調整されます。 |

|---|---|

| 動的認証プロセス | リアルタイムのデバイス状態確認(脆弱性スキャン結果に基づくアクセス許可など)。 ユーザー行動の異常検出に基づく動的な多要素認証。 |

| 監視とポリシーの更新 | 継続的なログ収集と分析により、ポリシーを動的に更新。 例:特定の攻撃が増加している場合、アクセス条件を一時的に厳しくする。 |

NISTの「動的ポリシーによるアクセス制御」の考え方は、ゼロトラストの中核を成すアプローチです。これにより、従来の静的なアクセス制御モデルから、リスクに基づく動的で柔軟なモデルに移行することができます。このアプローチは、ユーザーやデバイスの動的属性を利用して、アクセスリクエストをリアルタイムで評価し、最適なセキュリティを提供します。

データの可視化実装例

データの可視化を通じて資産やネットワークの状態をリアルタイムで監視し、異常を早期に検知するための実装例を以下に挙げます。これらは、ゼロトラスト・アーキテクチャ(ZTA)の実現において重要な役割を果たします。

ネットワーク・トラフィックの可視化

実装方法

- ネットワーク全体でトラフィックデータを収集し、リアルタイムで分析

- トラフィックパターンや帯域利用率をダッシュボードに表示

- 異常なトラフィック(未承認デバイスからの通信、データ漏洩を示唆する大量送信など)を検知した場合、アラートを発する

※ 参考 Akamai:Guardicore Segmentation、AWS:Amazon VPC Flow Logs、Cisco:Secure Network Analytics、CrowdStrike:Falcon Insight XDR、Google Cloud:Google Cloud VPC Flow Logs、Microsoft:Microsoft Defender for Cloud + Azure Network Watcher、Netskope:Next-Gen Secure Web Gateway(SWG)、Palo Alto Networks:Next-Generation Firewall(NGFW)、Trend Micro:Deep Discovery Inspector、Zscaler:Internet Access(ZIA)

エンドポイントの可視化

実装方法

- 企業の全エンドポイントにエージェントをインストール

- 各デバイスのセキュリティ状態(OSのバージョン、パッチ適用状況、不審なプロセスの実行など)をリアルタイムで監視

- 可視化されたデータを通じて、危険度が高いデバイスを特定し、隔離や修正アクションを実施

※ 参考 AWS:AWS Systems Manager、Cisco:Secure Endpoint、CrowdStrike:Falcon Insight、Microsoft:Microsoft Defender for Endpoint、Netskope:Cloud Access Security Broker(CASB)、Palo Alto Networks:Cortex® XDR、Trend Micro:Apex One、Zscaler:Client Connector

ユーザー行動とアクセスパターンの可視化

実装方法

- ユーザーのログイン履歴、アプリケーション利用状況、アクセスパターンを収集・分析

- 通常の行動パターンから逸脱した活動(未承認の時間帯でのログイン、異常なデータダウンロード量など)を検出

- リアルタイムの可視化で異常を迅速に特定し、リスクスコアリングを実施

※ 参考 AWS:AWS CloudTrail、Cisco:Identity Services Engine(ISE)、CrowdStrike:Falcon Identity Threat Detection、Google Cloud:Google Cloud Audit Logs、Microsoft:Microsoft Sentinel(UEBA)+ Defender for Identity、Netskope:Advanced Analytics、Palo Alto Networks:Cortex® XDR、Trend Micro:Apex One、Zscaler:Digital Experience(ZDX)

クラウド環境の可視化

実装方法

- クラウドリソースの状態(サーバ負荷、データストレージ使用量、アクセスログなど)を収集

- 可視化ダッシュボードを利用して、異常な動作(サーバのCPU過負荷、外部からの過剰なリクエストなど)を監視

- 異常が検知された場合、リアルタイムでアラートを通知

※ 参考 AWS:AWS Config、Cisco:Secure Cloud Analytics、CrowdStrike:Falcon Horizon、Google Cloud:Google Cloud Asset Inventory、Microsoft:Azure Monitor + Defender for Cloud、Netskope:Cloud Security Posture Management(CSPM)、Palo Alto Networks:Prisma® Cloud、Trend Micro:Cloud One - Workload Security、Zscaler:Cloud Security Posture Management(CSPM)

セキュリティ情報とイベント管理(SIEM)の活用

実装方法

- ログデータを一元管理し、ネットワーク、エンドポイント、クラウドサービスなどからのデータを統合

- AIやルールベースのエンジンを用いて異常を検知し、リアルタイムで可視化

- 分析結果をダッシュボードに表示し、セキュリティチームが即時対応可能に

※ 参考 AWS:Amazon GuardDuty、Cisco:SecureX、CrowdStrike:Falcon LogScale、Google Cloud:Chronicle Security Operations、Microsoft:Microsoft Sentinel、Netskope:Cloud Exchange、Palo Alto Networks:Cortex® XSIAM、Trend Micro:Vision One、Zscaler:Nanolog Streaming Service(NSS)

セキュリティオペレーションセンター(SOC)のダッシュボード

実装方法

- SOCで使用する統合ダッシュボードを構築し、資産やネットワークの状態をリアルタイムで表示

- 各種アラートやインシデントの優先順位を視覚的に示し、効果的な対応を促進

- ダッシュボードはグラフやチャート形式で異常を明確に可視化

※ 参考 AWS:AWS Security Hub、Cisco:SecureX、CrowdStrike:Falcon Fusion、Google Cloud:Security Command Center、Microsoft:Microsoft Sentinel + Defender XDR、Netskope:Advanced Analytics、Palo Alto Networks:Cortex® XSOAR、Trend Micro:Vision One、Zscaler:Admin Portal

IoTデバイスの可視化

実装方法

- IoTデバイスの稼働状況、通信内容、セキュリティ設定を可視化

- デバイス間の不審な通信や通常とは異なる動作を検知

- 可視化データを活用し、侵害されたデバイスを隔離する

※ 参考 AWS:AWS IoT Device Management、Cisco:Cyber Vision、CrowdStrike:Falcon Discover for IoT、Google Cloud:Cloud IoT Core、Microsoft:Azure Defender for IoT、Netskope:Device Intelligence、Palo Alto Networks:Next-Generation Firewall(NGFW)、Trend Micro:TXOne StellarEnforce、Zscaler:IoT Security

データフローの可視化

実装方法

- データの流れをトラッキングし、どのデバイスがどのリソースにアクセスしているかを監視

- 未承認のデータ転送や、通常の範囲を超えるデータ利用をリアルタイムで検知

- 可視化ダッシュボードを使用して、データ漏洩リスクの特定と対応

※ 参考 Akamai:Guardicore Segmentation、AWS:AWS Glue、Cisco:Tetration、CrowdStrike:Falcon Insight XDR、Google Cloud:Dataflow、Microsoft:Microsoft Purview(DLP)+ Defender for Cloud Apps、Netskope:Data Loss Prevention(DLP)、Palo Alto Networks:Prisma® Cloud、Trend Micro:Deep Discovery Inspector、Zscaler:Data Loss Prevention(DLP)

具体的な実装フローの例

- 1. 導入準備

- ネットワーク、エンドポイント、クラウドなど、監視対象を特定

- 必要な可視化ツールを選定し、導入計画を立案 - 2. データ収集と統合

- 各ツールを設定し、ログデータやメタデータを収集

- セキュリティ情報を中央のダッシュボードに統合 - 3. ダッシュボードの構築

- グラフ、チャート、レポートを作成し、状態をリアルタイムで監視可能に

- アラートをトリガーする条件を設定 - 4. 継続的監視と改善

- ダッシュボードを通じて異常を監視

- 定期的に設定を見直し、異常検知精度を向上

データの可視化は、セキュリティの「見える化」を実現し、ゼロトラスト・アーキテクチャの重要な基盤となります。これらのツールと手法を活用すれば、異常を早期に検知し、迅速な対応が可能となります。導入にあたっては、組織の規模や特定のニーズに応じて適切なソリューションを選ぶことが重要です。

ポリシーの自動化

ポリシーの自動化は、セキュリティポリシーを効率的かつ動的に適用・更新するための重要な手法です。これにより、人間による手動設定のミスを防ぎ、迅速な対応が可能となります。以下に具体的な方法を挙げます。

ポリシー管理ツールの活用

- IAM(Identity and Access Management)ツール

AWS IAMやAzure ADなどのクラウドベースのIAMツールを使用し、ユーザーやデバイスごとのアクセスポリシーを設定・管理します。ロールベースアクセス制御(RBAC)や属性ベースアクセス制御(ABAC)を利用して、動的にアクセス権を変更できます。 - SIEM(Security Information and Event Management)

Splunk®やIBM QRadarなどのSIEMツールを使い、収集したログデータを基にポリシー適用を自動化します。アラートが発生した場合に、事前設定されたポリシーを即座に適用する仕組みを構築可能です。

自動化フレームワークの導入

- SOAR(Security Orchestration, Automation, and Response)ツール

Palo Alto Cortex® XSOARやSplunk® Phantomなどを使用し、セキュリティインシデントの対応プロセスを自動化します。例えば、異常なアクセスを検知した際に、対象デバイスを隔離するポリシーを適用できます。 - ゼロトラスト対応ソリューション

Google BeyondCorpやCisco Zero Trust Frameworkなどのゼロトラスト・アーキテクチャをサポートするプラットフォームを利用して、動的ポリシー適用を実現します。

インフラ自体の自動化

- Infrastructure as Code(IaC)

TerraformやAnsibleを使い、ネットワーク設定やポリシーをコード化して管理します。変更履歴が追跡可能なため、トラブル時に迅速な復旧が可能です。 - SDN(Software-Defined Networking)

ネットワークの構成やルールをプログラム的に制御し、ポリシー変更を自動適用します。例えば、特定のユーザーやデバイスに対してセグメント化されたアクセスを設定します。

AI/MLによる動的ポリシー更新

- 異常検知

AIを活用し、ネットワーク・トラフィックやユーザー行動を分析します。異常が検知された場合に、アクセスを制限するポリシーを自動適用します。 - 予測分析

機械学習モデルを使用して、将来の脅威を予測し、それに対応するポリシーを事前に生成・適用します。

イベントドリブン自動化

- アクセス条件に基づくポリシー適用

条件付きアクセス(Conditional Access)を利用し、デバイスの状態や接続元のIPアドレスに基づいてリアルタイムでポリシーを適用します。例えば、未承認デバイスからのアクセスを遮断します。 - イベント駆動型システム

AWS LambdaやGoogle Cloud Functionsなどのサーバーレスコンピューティングを使用して、特定のイベント発生時に自動的にセキュリティポリシーを変更します。

コンテキストアウェアポリシー

- 動的条件付きアクセス制御

ユーザーの行動やコンテキスト(ログイン時刻、接続先の国など)に応じて、ポリシーを変更します。例えば、通常と異なる国からのアクセスには多要素認証(MFA)を強制します。

ポリシーの自動化は、セキュリティツールやフレームワーク、AI技術を駆使して実現します。これにより、手動の作業負荷を軽減し、セキュリティ態勢を動的かつ効率的に向上させることができます。導入時には、組織のセキュリティポリシーを明確にし、自動化プロセスを計画的に展開することが重要です。

継続的な評価と改善

継続的な評価と改善は、セキュリティ態勢を維持・向上させるための重要なプロセスです。以下に、具体的な実装例を挙げます。

セキュリティ評価ツールの活用

- 継続的な脆弱性スキャン

定期的にネットワーク全体をスキャンして脆弱性を検出し、スキャン結果をもとに修正プランを作成 - 自動レポート生成

セキュリティ態勢の状態を定期的にレポートにまとめ、改善が必要な領域を特定 - ポリシー更新

発見された新たな脆弱性や脅威に基づいて、セキュリティポリシーを更新

※ 参考:Qualys、Tenable Nessus、Rapid7 InsightVM など

インシデント後のポリシー見直し

- インシデントの根本原因分析

セキュリティイベントのログを分析し、インシデントの原因を特定 - ポリシー改善

発生した脅威に対処するために、アクセス制御ポリシーや監視ルールを強化 - シミュレーションの実施

改善されたポリシーの有効性をテストするために、ペネトレーションテストや攻撃シミュレーションを実施

※ 参考:Splunk®、IBM QRadar、Elastic Security など

セキュリティフレームワークの再評価

- フレームワーク

NIST CSF(Cybersecurity Framework)、ISO27001 - 現行態勢の評価

フレームワークに基づき、組織のセキュリティ態勢を定期的にアセスメント - ギャップ分析

現状と目標のセキュリティレベルの間に存在するギャップを特定 - 改善計画の策定

ギャップを埋めるためのアクションプランを作成し、進捗をモニタリング

攻撃シミュレーションとレッドチーム演習

- 攻撃シナリオの設計

レッドチームが実際の攻撃者を模倣し、組織の防御力をテスト - 防御態勢の評価

発見された弱点を特定し、防御対策を強化 - ポリシー修正

演習結果をもとにアクセス制御や監視ルールを見直し、改善

※ 参考:MITRE ATT&CK Navigator、Breach and Attack Simulation(BAS)ツール など

脅威インテリジェンスの活用

- 最新の脅威情報を収集

世界中の脅威インテリジェンスフィードを利用して、新たな攻撃手法や脆弱性を把握 - ポリシーへの反映

脅威情報を基に、セキュリティポリシーを更新(IPブラックリストの更新、特定地域からのアクセス制限など) - 教育とトレーニング

脅威インテリジェンスを基に、従業員向けのセキュリティトレーニングを強化

※ 参考:Recorded Future、ThreatConnect、FireEye Threat Intelligence など

データ駆動型ポリシー改善

- セキュリティデータの可視化

過去のインシデントやトラフィックデータを視覚化し、トレンドを把握 - 意思決定の支援

データ分析結果を基に、新たなポリシーの方向性を決定 - 結果のモニタリング

改善されたポリシーの効果を追跡し、定量的な効果測定を行う

※ 参考:Splunk® Dashboards、Power BI、Tableauなど

第三者アセスメントの実施

- 外部アセスメントの依頼

セキュリティ専門企業による独立した評価を定期的に実施 - 結果に基づくポリシーの見直し

アセスメントで発見された脆弱性を修正し、関連するポリシーを更新 - 継続的なモニタリング契約

MDRプロバイダーを利用して、24時間365日でのセキュリティ態勢の監視と改善を実施

※ 参考:Penetration Testing(ペンテスト)、Managed Detection and Response(MDR)プロバイダー など

継続的な評価と改善を実現するには、ツールやフレームワークを活用し、プロセスを自動化・体系化することが鍵です。これにより、セキュリティ態勢を最新の脅威や技術に適応させ、組織全体のリスクを最小化できます。

最後に

企業は、資産のセキュリティ状況やネットワークの通信内容、アクセス要求に関するデータを収集し、それを分析・処理する必要があります。この分析結果を基に、セキュリティポリシーの作成や運用をより効果的に改善することが求められます。また、これらのデータは、アクセス要求がどのような背景で行われたかを理解するための情報としても活用します。

そこで、アクセスリクエストのコンテキストとして、主体データベースとヒストリー、資産データベース、リソースポリシー要件、脅威インテリジェンスとログの4要素をトラストアルゴリズムに入力することで、動的で堅牢なセキュリティ態勢を構築する必要がありました。これらが「企業は、資産やネットワークインフラストラクチャ、通信の現状について可能な限り多くの情報を収集し、それをセキュリティ対策の改善に利用する」についての考え方となります。

経験豊富な専門家に相談を

しかし、IPAによれば、2016年から2021年にかけて「セキュリティ情報管理システム製品(ログ情報の統合・分析、システムのセキュリティ状態の総合的な管理機能)」が24.5%から11.2%に低下しています。これはNISTのゼロトラスト・アーキテクチャ(ZTA)では、資産、ネットワークインフラ、通信の状態に関する情報を可能な限り収集し、セキュリティ態勢の改善に活用することが指摘されていますが、クラウドネイティブアプリケーションやコンテナの増加に伴い、セキュリティ要件が変化し、セキュリティ情報管理システム製品では対応が困難な状況であることが伺えます。

そこで、具体的に、資産に対するセキュリティ態勢、ネットワーク・トラフィック、アクセスリクエストに対して、データを収集・分析し、ポリシーの策定と実施の最適化を進めることが必要でした。

ゼロトラスト移行にあたっては道に迷わないように、情報セキュリティプランニング(セキュリティリスクの可視化、対策立案、ロードマップ作成)が必要です。また、保護に必要なソリューション(セキュリティ製品やサービス)を導入することになるため、手戻りを防ぐためにも実装経験が豊富なSIベンダーからアドバイスをもらうことをお勧めいたします。

今回は、NISTによるゼロトラストの考え方の7番目に当たる「企業は、資産やネットワークインフラストラクチャ、通信の現状について可能な限り多くの情報を収集し、それをセキュリティ対策の改善に利用する」について解説しました。

これを持ちましてNISTによる7つのゼロトラストの考え方を全てお伝えすることができました。最後に、2022年から始まった連載1回目にお伝えした最も重要な言葉で締めくくりたいと思います。

社内外全てを「信用できない領域」として、全ての通信を検査し認証を行うといった考え方として、Forrester Research社が2010年に提唱したのがゼロトラストです。ゼロトラストは実行可能で、効果的な解決策に向けて対話が必要なことが含まれていました。つまり、道標のように向かうべき方向であって、ゴールではありません。

振り返ると、さらに高度なサイバー攻撃が現れてきました。その度に新たなセキュリティ製品やサービスを導入し対策し続けてきました。これは今後も変わりません。

これからも皆様と共に、ゼロトラストの旅を続けていきたいと思います。最後までお付き合いいただきありがとうございました。

タグ

- アーキテクト

- アジャイル開発

- アプリ開発

- インシデントレスポンス

- イベントレポート

- カスタマーストーリー

- カルチャー

- 官民学・業界連携

- 企業市民活動

- クラウド

- クラウドインテグレーション

- クラブ活動

- コーポレート

- 広報・マーケティング

- 攻撃者グループ

- もっと見る +

- 子育て、生活

- サイバー救急センター

- サイバー救急センターレポート

- サイバー攻撃

- サイバー犯罪

- サイバー・グリッド・ジャパン

- サプライチェーンリスク

- システム開発

- 趣味

- 障がい者採用

- 初心者向け

- 白浜シンポジウム

- 情シス向け

- 情報モラル

- 情報漏えい対策

- 人材開発・教育

- 診断30周年

- スレットインテリジェンス

- すごうで

- セキュリティ

- セキュリティ診断

- セキュリティ診断レポート

- 脆弱性

- 脆弱性管理

- ゼロトラスト

- 対談

- テレワーク

- データベース

- デジタルアイデンティティ

- 働き方改革

- 標的型攻撃

- プラス・セキュリティ人材

- モバイルアプリ

- ライター紹介

- ラックセキュリティアカデミー

- ランサムウェア

- リモートデスクトップ

- 1on1

- AI

- ASM

- CIS Controls

- CODE BLUE

- CTF

- CYBER GRID JOURNAL

- CYBER GRID VIEW

- DevSecOps

- DX

- EC

- EDR

- FalconNest

- IoT

- IR

- JSOC

- JSOC INSIGHT

- LAC Security Insight

- OWASP

- SASE

- Tech Crawling

- XDR