-

タグ

タグ

- アーキテクト

- アジャイル開発

- アプリ開発

- インシデントレスポンス

- イベントレポート

- カスタマーストーリー

- カルチャー

- 官民学・業界連携

- 企業市民活動

- クラウド

- クラウドインテグレーション

- クラブ活動

- コーポレート

- 広報・マーケティング

- 攻撃者グループ

- 子育て、生活

- サイバー救急センター

- サイバー救急センターレポート

- サイバー攻撃

- サイバー犯罪

- サイバー・グリッド・ジャパン

- サプライチェーンリスク

- システム開発

- 趣味

- 障がい者採用

- 初心者向け

- 白浜シンポジウム

- 情シス向け

- 情報モラル

- 情報漏えい対策

- 人材開発・教育

- 診断30周年

- スレットインテリジェンス

- すごうで

- セキュリティ

- セキュリティ診断

- セキュリティ診断レポート

- 脆弱性

- 脆弱性管理

- ゼロトラスト

- 対談

- テレワーク

- データベース

- デジタルアイデンティティ

- 働き方改革

- 標的型攻撃

- プラス・セキュリティ人材

- モバイルアプリ

- ライター紹介

- ラックセキュリティアカデミー

- ランサムウェア

- リモートデスクトップ

- 1on1

- AI

- ASM

- CIS Controls

- CODE BLUE

- CTF

- CYBER GRID JOURNAL

- CYBER GRID VIEW

- DevSecOps

- DX

- EC

- EDR

- FalconNest

- IoT

- IR

- JSOC

- JSOC INSIGHT

- LAC Security Insight

- OWASP

- SASE

- Tech Crawling

- XDR

サイバー攻撃の手法が高度化しており、もはや完全に防ぐことは困難な状況です。そのため、企業には攻撃を未然に防ぐ取り組みだけでなく、攻撃を受けた際に迅速かつ適切に対応し、被害を最小限に抑えることが求められています。

今回の記事では、サイバー攻撃への対処において重要な「デジタルフォレンジック」と「インシデント対応」(DFIR)について解説し、DFIRの役割やプロセスを説明します。サイバー攻撃への備えに課題を感じている方は、ぜひご一読ください。

デジタルフォレンジックとインシデント対応(DFIR)とは

ここでは、デジタルフォレンジックとインシデント対応の概要を解説します。デジタルフォレンジックについては、そもそもフォレンジックとは何か、さらにデジタルフォレンジックの目的についても合わせて見ていきましょう。また、インシデント対応についても触れます。

デジタルフォレンジックとは

デジタルフォレンジックとは、サイバー攻撃に対して、デジタル証拠の収集、分析、および保全を目的とした手法のことです。フォレンジックの意味や、デジタルフォレンジックが何のために行われているのかを解説します。

フォレンジックの意味

フォレンジックは、直訳すると「法廷の」または「法医学の」という意味を持ち、法的証拠を見つけ出し、分析するための手法を指す用語です。犯罪捜査では、証拠の収集と分析が行われますが、これら活動がフォレンジックの役割にあたります。

サイバー攻撃への対応では、「デジタルフォレンジック」が重視されます。デジタルフォレンジックとは、攻撃の証拠となるログや電磁的記録を適切に収集・保全・解析・報告するプロセスを指します。この過程では、証拠としての信頼性を確保するために証拠の取得手順や解析方法の正確性・一貫性を保ち、改ざんを防ぐために厳格な管理が求められます。

これらの技術は、サイバー攻撃の全容を明らかにするだけでなく、訴訟対応や再発防止策の策定にも不可欠です。デジタルフォレンジックは、デジタル環境における信頼性を確保するための重要な手続きと言えるでしょう。

デジタルフォレンジックの目的

デジタルフォレンジックの目的の1つは、サイバー攻撃を受けた原因の究明です。攻撃がどの端末や機器を経由して行われたのかを特定し、侵入経路や手口を明らかにすることで、再発防止策を策定するための重要な情報を得ることができます。

さらに、情報漏えいが発生した場合、取引先や株主などの利害関係者から説明を求められるほか、漏えいした情報の所有者などによって訴訟を提起される可能性もあります。このような状況に備えるため、デジタルフォレンジックを活用して証拠を適切に保全し、改ざんや消失を防ぐことは、企業が法的・社会的責任を果たし、自らを守る上で重要な手段となります。

インシデント対応とは

インシデント対応とは、サイバーセキュリティに関連するインシデントが発生した際に、被害を最小限に抑え、速やかに事態を収束させて組織を守るプロセスのことで、インシデントレスポンス(IR:Incident Response)とも呼ばれます。

かつては、インシデントを未然に防ぐことに重点が置かれていました。しかし、サイバー攻撃の手法は日々進化し、侵入口も多様化してきたため、すべてのインシデントを完全に防ぐことは難しくなっています。そのため、インシデントは発生するものとして捉え、発生した際に迅速かつ適切に対処することが求められるようになりました。

インシデント発生時の対処プロセスを事前に定義し、検証した上で手順を整備しておくことで、被害を最小限に抑えながら速やかに対応できます。こうした準備は、インシデント発生時に迅速な対応を実現するために欠かせません。

DFIRの重要性

DFIR(デジタルフォレンジックとインシデント対応)とは、デジタルフォレンジック技術を活用し、サイバー攻撃などのインシデントに対応することを指します。具体的には、デジタルフォレンジックで活用する証拠を適切に保全しつつ、インシデントを封じ込め、調査を実施し、その結果をもとに根本原因の解決と事後対応までを実施する一連のプロセスを包括的に扱うものです。

DFIRが重要となるのは、インシデント発生後の原因究明と再発防止です。感染経路や攻撃の原因を分析しないままでは、同じ手口でふたたび攻撃を受ける可能性があります。どのデータやシステムが侵害されたのかを詳細に調査することで、情報漏えいの範囲を正確に把握し、二次被害を防ぐことができます。さらに、必要な報告を確実に行えることにも繋がります。

DFIRを適切に実施することで、組織やシステムの脆弱性を特定し、再発防止策を強化できるため、再侵入のリスクに備えられます。迅速かつ適切な対応は、企業の信頼を守るうえで欠かせない要素です。

デジタルフォレンジックとインシデント対応のプロセス(流れ)

デジタルフォレンジックとインシデント対応のプロセスは下記の流れで行われます。

- 準備

- 検知と分析

- 封じ込め・根絶・復旧

- 事後対応

それぞれの詳細を見ていきましょう。

準備

準備段階では、まず対応計画を策定しましょう。

この計画には、インシデント発生時に取るべき具体的なステップや、状況を報告するフローを定義します。また、策定した対応計画は定期的に見直し、必要に応じて修正することで、実際にインシデント発生時に有効に機能するよう整備しておくことが重要です。

インシデント対応が遅れると被害が拡大するため、迅速な対応が求められます。同時に、状況に応じた柔軟な対応も不可欠です。計画を確実に実現するには、従業員の訓練が欠かせません。訓練を通じて不足しているスキルやリソースを把握し、適切に補うことが求められます。

例えば、インシデント発生時にチームが活用する「コミュニケーションツール」、「フォレンジック環境」、「調査に必要なドキュメント」、「復旧に必要なシステムイメージ」を事前に整備し、インシデント対応訓練を実施することで、計画の実効性を検証します。

検知と分析

サイバー攻撃の手法は多様化しており、あらゆる攻撃に対処する手順を用意することは現実的ではありません。そのため、特に一般的な攻撃手法ごとに対応手順を準備することになります。

| 分類 | 概要 |

|---|---|

| 外部メディア | リムーバブルメディアや周辺機器から実行される攻撃 |

| DoS攻撃 | サービスを侵害、または破壊するために総当たり手法を使用する攻撃 |

| Web | ウェブサイトまたはウェブベースのアプリケーションから実行される攻撃 |

| 電子メール | 電子メールやその添付ファイルを通じて実行される攻撃 |

| 偽装 | 正規なファイルやシステムなどに成りすます攻撃 |

| 不正使用 | 認可されたユーザによる組織の利用規程違反から生じるインシデントで、上記の分類を除くもの |

| 機器の紛失または盗難 | 組織で使用されるコンピュータデバイスやメディアの紛失または盗難 |

| その他 | 上記の分類に当てはまらない攻撃 |

検知情報を継続的に分析することで、インシデントの兆候や傾向を明らかにできます。これらの傾向を踏まえ、分析結果に基づいた対応策の導入を行い、検知や防御の精度を向上させることが可能です。検知と分析は早期対応の要であり、被害を最小限に抑えるために欠かせません。

封じ込め・根絶・復旧

「封じ込め・根絶・復旧」のステップでは、サイバー攻撃の侵入が検知された際、まず被害の拡大を防ぐために封じ込めを行います。サイバー攻撃はネットワークを介して社内全体に広がるリスクがあるため、攻撃を検知した箇所を迅速にネットワークから遮断し、侵害の拡大を防ぐ必要があります。

次に、攻撃が完全にシステムから排除されるまで根絶を行います。被害の内容は、ランサムウェアによるファイルの暗号化やウイルス感染など多岐にわたりますが、原因を特定し、システムから完全に除去することが求められます。

根絶後は、システム全体が正常に機能しているかを確認するとともに、同様のインシデントを防ぐための脆弱性に対処します。具体的には、パッチの適用、侵害されていないバックアップからのシステム復元、ネットワークのセキュリティ強化などが挙げられます。また、取得するログの見直しや監視体制の強化も含め、あらゆる角度から再発防止に取り組みます。

事後対応

インシデント後の振り返りは非常に重要ですが、残念ながら省略されがちです。振り返りを行う際は、CSIRTなどインシデント対応の責任を持つ組織だけでなく、事業部門など関連する部門も参加し、情報共有を行うことが大切です。

具体的には、インシデント発生時の対応が適切だったか、ログの保全が正しく行われていたか、調査に必要なログが取得されていたのかなどを検証し、インシデント対応に課題が残っていないかを議論しなければなりません。そして、これらを踏まえた具体的な改善策を検討します。

また、収集したデータは貴重なインシデント対応の教訓となるため、十分に分析し、ノウハウとして記録に残す必要があります。

さらに、収集したデータの保持期間についてもルールを定め、重要度に応じた保管期間を設定することも効果的です。最終的には、再発防止策をまとめたチェックリストを作成し、将来のインシデント対応に役立てることが求められます。

DFIRを活用する3つの効果

DFIRの活用により、以下の3つの効果が期待できます。

- 1.ビジネスの継続

- 2.コンプライアンス遵守

- 3.セキュリティ体制の強化

それぞれのポイントについて解説します。

1. ビジネス継続

ビジネスの継続と復旧力の強化にも大きな効果をもたらします。コンピュータフォレンジックの目的は、デジタルデータの証拠を収集・保存・分析し、法的手続きや規制に準拠した形で活用できるようにすることです。このプロセスは一定の時間を要します。一方、インシデント対応の目的は、インシデントの影響を最小限に抑え、迅速に業務を回復し、将来のリスクを減少させることに重点を置いています。

DFIRとは、インシデント対応を迅速に進めながら、コンピュータフォレンジックを通じて証拠収集と分析を行い、適切な対応へとつなげるプロセスです。これにより、インシデント発生時のシステムへの損害を最小限に抑え、業務の中断を回避し、迅速な復旧を可能にします。また、フォレンジック調査によりインシデントの原因を特定し、適切に対策を講じることで、再発防止にも貢献します。

2. コンプライアンス遵守

DFIRの導入は、コンプライアンス遵守においても重要な役割を果たします。例えば、個人情報保護法では情報漏えいが発生した場合、概ね3~5日以内に速報を行い、30日(または状況に応じて最大60日)以内に確報を提出する義務があります。

また、措置命令に違反すると最高1億円の罰金が科される可能性があります。報告には、漏えいの経緯や被害状況を明らかにする必要があり、DFIRは、期限内に必要な情報を報告するために不可欠です。

インシデント発生時には、確実な調査と電磁的記録などの保護が行うことで、正確かつ信憑性の高い報告が可能となります。これにより、コンプライアンス違反のリスクを軽減できます。一方、十分な解析が行われず、被害範囲が不明確なまま報告すると、企業は社会的な責任を問われるリスクが高まります。DFIRはこのようなリスクを低減し、企業が法令に準拠した対応を実施するために重要です。

3. セキュリティ体制の強化

DFIRの導入により、企業のセキュリティ体制を強化し、顧客や取引先に対する信頼感を向上させることができます。特に、インシデント対応時に詳細な対応項目を記録し、適切な証拠保全を行うことで、説明責任を果たせるようになります。さらに、セキュリティ標準やガイドラインへの準拠を公表することで、取引先や顧客からの信頼を獲得できます。

DFIRのソリューション

CISO(最高情報セキュリティ責任者)やSOC(セキュリティオペレーションセンター)のアナリスト、IT担当者などで構成されるCSIRT(Computer Security Incident Response Team)が、DFIRの実務を担うことがあります。しかし、必要な専門知識やリソースを社内で十分に確保できない場合、ラックのようなセキュリティベンダーと契約し、インシデント対応体制を補う方法も広く採用されています。

社内のCSIRTであっても、外部のセキュリティベンダーであっても、脅威の検知・調査・封じ込めに用いる主要なツール群はほぼ共通です。代表的なソリューションとしては、以下のようなものが挙げられます。

EDR(Endpoint Detection and Response)

エンドポイント(PCやサーバなど)を継続的に監視し、リアルタイムで脅威を検知・阻止するセキュリティ技術です。AIによる高度な分析や自動化により、従来型のウイルス対策ソフトウェアでは検知が難しい攻撃も特定し、組織を保護します。

XDR(Extended Detection and Response)

エンドポイント、メール、アプリケーション、ネットワーク、クラウドなど、さまざまなレイヤーの情報を統合管理するセキュリティアーキテクチャです。複数のツールを横断的に連携させ、可視化することで、脅威を迅速かつ効率的に検知・封じ込めるよう支援します。

SIEM(Security Information and Event Management)

ネットワーク上の様々なセキュリティツールやデバイスからログやイベントを収集し、相関分析を行うプラットフォームです。異常な挙動を可視化することで、潜在的な脅威を早期に検知できます。

SOAR(Security Orchestration, Automation and Response)

セキュリティ関連の情報を収集・分析しながら、インシデント対応の手続きを自動化する仕組みです。繰り返し発生する対応や軽微なタスクを自動化することで、アナリストがより高度な分析に専念できるようになります。

DFIRの事例

インシデント対応が不適切だったために事業撤退を余儀なくされる企業もある中、DFIRを適切に活用し、被害を最小限に抑えることに成功した好事例を紹介します。

製造業におけるランサム攻撃対応

ある製造業のA社は、取引先であるB社から突然「貴社から不審な通信が確認された」という苦情を受けました。しかし、A社が導入していたセキュリティ製品では検知できておらず、システム管理者はいるものの、セキュリティに精通した専門人材は不在。B社から提示されたIPアドレスなどの情報を確認しても、社内のどこで問題が起きているのか特定できない状況でした。

そんな中、数時間後には営業部門などから「システムが使えない」との苦情が相次ぎ、システム管理者が調べたところ、システムやデータファイルが書き換えられていることを確認しました。さらに数時間後、A社の社長宛てに「貴社のデータを暗号化し、顧客情報も入手した。データを元に戻したいのであれば金を払え、情報を公開されたくないのであれば金を払え」という趣旨のメールが届き、A社はランサム攻撃を受けていることを知りました。

驚きと不安に包まれたA社は、ラックのサイバー救急センターに連絡。アドバイスを受けながら、なんとか封じ込めに成功しました。しかし、攻撃者から「顧客情報も入手した」との主張があり、実際に漏えいした個人情報の一部が提示されたため、情報漏えいの事実が確認されました。このため、個人情報保護委員会に対し、個人情報漏えいの発生を速報します。

A社は、緊急事故対応サービス「サイバー119」というDFIR支援サービスを契約し、ランサム攻撃の原因調査・復旧・再発防止に向けて、サイバー救急センターから提供されたソフトウェアをネットワーク接続されたPCやサーバ約500台に導入。調査によって、侵入の初期原因や侵入経路、漏えい情報などが順次明らかになり、あわせて追加の封じ込め・根絶・復旧・再発防止策を進めることができました。

さらに、個人情報保護委員会への報告期限にも間に合い、漏えいした個人情報の被害者への通知、B社や株主に対する説明責任も果たすことができました。危機に陥ったA社でしたが、DFIR支援サービスを活用した結果、身代金を支払うことなく攻撃の全容を解明し、迅速な復旧と再発防止を実現しました。さらに、インシデントによる事業損害も当初の予想を大幅に下回り、経営陣は安堵しています。

インシデント対応にはDFIRを活用し、原因究明と迅速な対応を目指しましょう

この記事では、DFIRについて解説しました。DFIRを適切に実行することで、インシデントの原因を特定し、再発防止策を強化できるため、今後の被害を最小限に抑えられます。迅速かつ正確な対応は、企業の信頼性や安全性を守る上で欠かせない要素です。

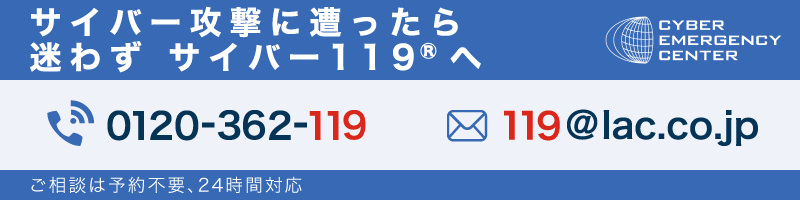

ラックのサイバー救急センターでは、インシデント発生時の迅速な封じ込め、調査、根絶、復旧、利害関係者への報告などを支援する緊急事故対応サービス「サイバー119」を提供しています。特にフォレンジックは、従来の1台ごとのコンピュータフォレンジックに加え、DFIRツールを活用した数十台、数百台以上の端末に対する大規模なフォレンジック調査も実施しています。また、取引先や監督官庁への説明、メディア対応に加え、公表後におけるSNSやダークウェブなどの監視、ネガティブなコメント発見時の対応といったステークホルダー対応も総合的にサポートしています。

インシデントが発生している、あるいはインシデント発生時の準備に不安がある場合は、どうぞお気軽にお問い合わせください。

緊急対応窓口:

サイバー救急センター

セキュリティに係るお客様の緊急事態に際し

迅速にお客様をご支援する緊急対応サービスです。

緊急事態が発生したら今すぐ「サイバー救急センター」にご相談ください。

タグ

- アーキテクト

- アジャイル開発

- アプリ開発

- インシデントレスポンス

- イベントレポート

- カスタマーストーリー

- カルチャー

- 官民学・業界連携

- 企業市民活動

- クラウド

- クラウドインテグレーション

- クラブ活動

- コーポレート

- 広報・マーケティング

- 攻撃者グループ

- もっと見る +

- 子育て、生活

- サイバー救急センター

- サイバー救急センターレポート

- サイバー攻撃

- サイバー犯罪

- サイバー・グリッド・ジャパン

- サプライチェーンリスク

- システム開発

- 趣味

- 障がい者採用

- 初心者向け

- 白浜シンポジウム

- 情シス向け

- 情報モラル

- 情報漏えい対策

- 人材開発・教育

- 診断30周年

- スレットインテリジェンス

- すごうで

- セキュリティ

- セキュリティ診断

- セキュリティ診断レポート

- 脆弱性

- 脆弱性管理

- ゼロトラスト

- 対談

- テレワーク

- データベース

- デジタルアイデンティティ

- 働き方改革

- 標的型攻撃

- プラス・セキュリティ人材

- モバイルアプリ

- ライター紹介

- ラックセキュリティアカデミー

- ランサムウェア

- リモートデスクトップ

- 1on1

- AI

- ASM

- CIS Controls

- CODE BLUE

- CTF

- CYBER GRID JOURNAL

- CYBER GRID VIEW

- DevSecOps

- DX

- EC

- EDR

- FalconNest

- IoT

- IR

- JSOC

- JSOC INSIGHT

- LAC Security Insight

- OWASP

- SASE

- Tech Crawling

- XDR