-

タグ

タグ

- アーキテクト

- アジャイル開発

- アプリ開発

- インシデントレスポンス

- イベントレポート

- カスタマーストーリー

- カルチャー

- 官民学・業界連携

- 企業市民活動

- クラウド

- クラウドインテグレーション

- クラブ活動

- コーポレート

- 広報・マーケティング

- 攻撃者グループ

- 子育て、生活

- サイバー救急センター

- サイバー救急センターレポート

- サイバー攻撃

- サイバー犯罪

- サイバー・グリッド・ジャパン

- サプライチェーンリスク

- システム開発

- 趣味

- 障がい者採用

- 初心者向け

- 白浜シンポジウム

- 情シス向け

- 情報モラル

- 情報漏えい対策

- 人材開発・教育

- 診断30周年

- スレットインテリジェンス

- すごうで

- セキュリティ

- セキュリティ診断

- セキュリティ診断レポート

- 脆弱性

- 脆弱性管理

- ゼロトラスト

- 対談

- テレワーク

- データベース

- デジタルアイデンティティ

- 働き方改革

- 標的型攻撃

- プラス・セキュリティ人材

- モバイルアプリ

- ライター紹介

- ラックセキュリティアカデミー

- ランサムウェア

- リモートデスクトップ

- AI

- ASM

- CIS Controls

- CODE BLUE

- CTF

- CYBER GRID JOURNAL

- CYBER GRID VIEW

- DevSecOps

- DX

- EC

- EDR

- FalconNest

- IoT

- IR

- JSOC

- JSOC INSIGHT

- LAC Security Insight

- OWASP

- SASE

- Tech Crawling

- XDR

近年、DDoS(Distributed Denial of Service)攻撃はますます高度化し、企業の重要なインフラやサービスを狙う脅威として注目を集めています。特に、CDN(Content Delivery Network)やWAF(Web Application Firewall)を迂回する攻撃手法や、複数の攻撃ベクトルを組み合わせた「マルチベクトル攻撃」の増加により、従来の防御策では対応が難しいケースも増えています。

CDNは、DDoS攻撃に対してエッジでトラフィックを分散し、オリジンサーバへの負荷を軽減する非常に効果的な防御手段です。ただし、設定ミスや構成の不備がある場合には、CDNの防御力を十分に生かせず、脆弱性が生じる可能性があります。このため、CDNの適切な設定と運用が重要です。

ZAFRAN社がBreakingWAF Technical Analysisで公開した最近の調査結果では、CDNやWAFが一定の防御力を提供する一方で、世界中のWebアプリケーションの90%が、設定ミスや構成の不備による脆弱性を抱えている可能性が指摘されました。これにより、攻撃者が直接オリジンサーバにアクセスし、DDoS攻撃を仕掛けたり、既知の脆弱性を悪用したりするリスクが高まっています。

この問題は、企業がセキュリティ対策において「偽の安心感」を持ち、深刻なリスクを見逃してしまう要因にもなり得ます。本記事では、最新のDDoS攻撃のトレンドや課題を解説するとともに、企業が抱えるリスクを最小化するための具体的な対策を提案します。特に、診断を通じた設定ミスの特定や多層的な防御アプローチの導入が、いかに効果的であるかをご紹介します。

企業の重要なサービスを守るために、今何をすべきかを一緒に考えていきましょう。

DDoS攻撃のトレンドと課題

DDoS攻撃は年々進化し、従来の単純な攻撃手法から、複雑で多層的な手法へと移行しています。

DDoS攻撃の最新トレンド

現在のトレンドには以下の特徴があります。

- 1.マルチベクトル攻撃の増加

一つの攻撃手法に頼るのではなく、ネットワーク層(L3/L4)やアプリケーション層(L7)の攻撃を同時に仕掛けることで、防御の盲点を突く手法が一般化しています。これにより、単一のセキュリティ対策では攻撃を完全に防ぐことが難しくなっています。 - 2.ボットネットの高度化

IoTデバイスの増加により、ボットネットの規模と威力が飛躍的に拡大しています。近年の攻撃では、数百万台のデバイスを利用して膨大なトラフィックを発生させるケースも見られます。 - 3.攻撃のターゲットの多様化

金融、通信、政府機関などの重要インフラだけでなく、中小企業や特定のサービスに焦点を当てた攻撃も増加しています。また、APIを狙った攻撃も目立つようになり、サービスの根幹部分が狙われるリスクが高まっています。 - 4.サービス迂回型攻撃

CDN/WAFなどの防御サービスを回避し、直接オリジンサーバを攻撃する手法が多用されています。この背景には、設定ミスや運用上の問題が関与しており、攻撃者に新たな機会を提供しています。

DDoS攻撃が引き起こす課題

DDoS攻撃の進化に伴い、多くの企業は、従来型防御策の限界や運用体制の脆弱性、さらには防御ソリューションの誤設定などの課題に直面しています。

CDNは、DDoS攻撃に対してエッジでトラフィックを分散し、オリジンサーバへの負荷を軽減する非常に効果的な防御手段です。ただし、設定ミスや構成の不備がある場合には、CDNの防御力を十分に生かせず、脆弱性が生じる可能性があります。このため、CDNの適切な設定と運用が重要です。

そこで、CDNやWAFが一定の防御力を提供する一方で、設定ミスや構成上の問題による保護の限定性や、オリジンサーバのIPアドレスが公開されている場合の直接攻撃リスクが顕在化しています。さらに、専門的な知識や継続的なモニタリングが求められる防御システムの運用において、多くの企業がリソース不足や運用体制の未整備により、攻撃の兆候を見逃すケースが増えています。

また、防御ソリューションの導入だけで「安心」と考えがちですが、設定や構成の不備が重大なセキュリティホールとなる可能性があり、多くの企業がこの「偽の安心感」に陥っていることがZAFRAN社のBreakingWAF Technical Analysis※で指摘されています。加えて、DDoS攻撃によるダウンタイムは、売上損失やブランド価値の低下、顧客信頼の喪失を引き起こし、リカバリにかかるコストや時間的な負担も企業にとって深刻な影響を与えています。

※ BreakingWAF Technical Analysis|Zafran

防御の必要性

これらのトレンドと課題から、企業には従来の防御策だけではなく、以下のような包括的なアプローチが求められます:

- CDNやWAFの設定ミスを防ぐための定期的な診断と見直し

- オリジンサーバのIP秘匿化やアクセス制御の強化

- マルチベクトル攻撃に対応可能な多層的な防御態勢の構築

次のセクションでは、こうした課題に対応するための具体的なリスクについて詳しく解説します。

企業が抱える具体的なリスク

DDoS攻撃の進化と複雑化に伴い、企業が直面するリスクは多岐にわたります。ここでは、具体的なリスクを以下に整理します。

オリジンサーバの露出

CDNやWAFを導入していても、オリジンサーバのIPアドレスが公開されている場合、攻撃者がそれを直接ターゲットにするリスクが高まります。サービスのダウンタイム、データ漏えい、攻撃者による脆弱性の悪用が考えられます。

具体例

- 設定ミスにより、CDNを経由しないトラフィックがオリジンサーバに到達可能

- WAFが後付けの場合、全トラフィックを検証できず、一部の攻撃が素通りしてしまう

偽の安心感

CDN/WAFの設定ミスや構成の不備により、DDoS攻撃やその他の脅威から十分に保護されない状況が発生します。攻撃者による防御の迂回、攻撃の拡大、システム全体のセキュリティ低下が考えられます。

具体例

- 特定のAPIエンドポイントが保護の範囲外にある

- HTTPヘッダー認証やIPフィルタリングが適切に設定されていない

DDoS攻撃によるビジネス損失

攻撃によるサービス停止が、企業の業績やブランド価値に深刻な影響を与えます。それぞれ直接的損害(売上減少、顧客離れ)と間接的損害(ブランド価値の低下、復旧コストの増加)が考えられます。

具体例

- 大規模なDDoS攻撃によりオンラインサービスが数時間にわたってダウン

- 顧客からの信頼喪失やビジネス契約の破棄につながる

多様化する攻撃手法への対応遅れ

攻撃者が新しい攻撃手法や脆弱性を次々と悪用するため、既存の防御策が追いつかなくなります。攻撃者への対応が後手に回り、ビジネス継続性が損なわれることが考えられます。

具体例

- API攻撃やマルチベクトル攻撃など、特定のセキュリティレイヤーでは防御が難しい手法を悪用

- ボットネットを利用した膨大なリクエストによるインフラ負荷増大

内部リソースの不足

セキュリティ対策の設計・運用・監視に必要な専門知識や人員が不足している場合、攻撃の被害が拡大し、復旧までの期間が長期化することが考えられます。

具体例

- セキュリティチームの規模が小さいため、攻撃発生時に迅速な対応ができない

- 外部のセキュリティパートナーとの連携が不十分

レピュテーションリスク

サービス停止やセキュリティインシデントにより、顧客や市場での信頼を失ってしまいます。信頼回復に長期間を要し、新規ビジネスの機会損失を招くことが考えられます。

具体例

- DDoS攻撃の影響で競合他社へ顧客離れが生じる

- メディア報道により、企業イメージが低下

企業に求められる行動

これらのリスクを軽減するためには、従来の対策に加え、設定ミスの診断やオリジンサーバの秘匿化、多層的な防御態勢の構築など、包括的なアプローチが不可欠です。こうしたリスクに対応する具体的な対策を詳しく解説します。

具体的なDDoS対策

DDoS攻撃の高度化に対抗するためには、単一の防御策ではなく、多層的なアプローチが不可欠です。ここでは、即効性のある短期的な対策と、持続的な防御力を高める長期的な対策を紹介します。

短期的な即効性のある対策

- CDN/WAF設定の見直しと最適化

CDN/WAFの設定ミスを防ぐため、以下を確認します

- オリジンサーバへの直接アクセスを遮断する設定が適切か

- カスタムHTTPヘッダーによる認証が導入されているか

- IPフィルタリングが適切に機能しているか - オリジンサーバのアクセス制御

- IPフィルタリング:信頼できるIPアドレスのみからのアクセスを許可

- mTLS(相互TLS認証):クライアントとサーバ間で双方向の認証を実施し、不正なリクエストを遮断 - トラフィックモニタリングの強化

- CDNやWAFを活用して、異常トラフィックをリアルタイムで検出

- DDoS攻撃の初期兆候を検知するため、アラート設定を適切に構成 - 緊急時の対応計画の策定

- DDoS攻撃が発生した場合の対応プロセスを文書化し、関係者間で共有

- 攻撃が発生した場合、トラフィックの再ルーティングや一時的なサービス制限を迅速に実施

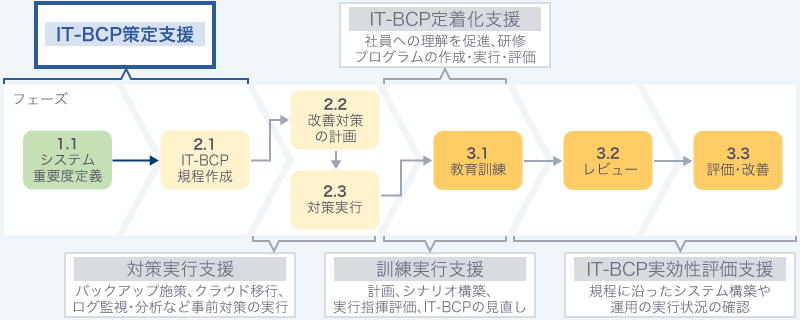

IT-BCP対策の現状を確認し、業務単位でビジネスインパクト分析を行います。その結果を基に、業務とシステムをマッピングしてシステムの重要度を定義し、お客様のIT-BCP規程の見直しや新規作成を支援します。

長期的で恒久的な対策

- Prolexic※や専用DDoS防御ソリューションの導入

- Prolexicのような専用DDoS防御サービスを活用して、大規模なマルチベクトル攻撃に対応

- DDoS専用ネットワークでトラフィックを吸収し、オリジンサーバへの負荷を軽減

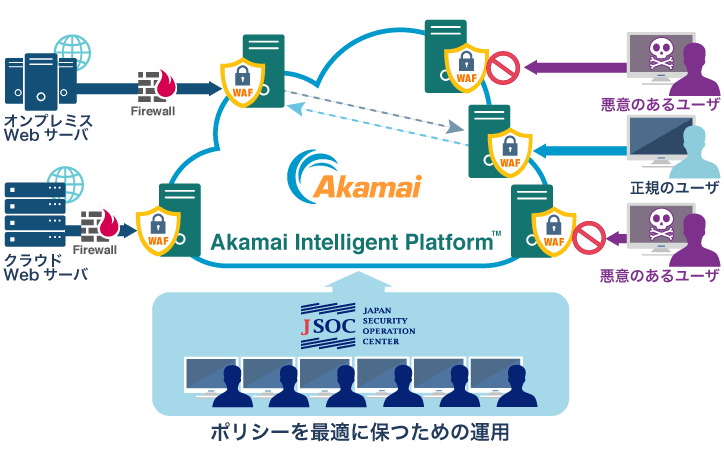

WebアプリケーションをDDoS攻撃や脆弱性を狙った攻撃などから防御するセキュリティ対策ソリューションに、セキュリティ監視・運用を組み合わせ、分散する複数のWebサイトに高度なセキュリティ対策を一括で適用できるサービスです。運用はラックの専門家が担うため、お客様が本来の業務にリソースを集中する余裕が生まれます。

- 多層的な防御戦略の実装

- エッジ防御:CDN/WAFを利用して、攻撃トラフィックをエッジでブロック

- アプリケーション層防御:API攻撃やHTTPフラッドを検出・緩和するルールを設定

- ネットワーク層防御:レートリミットやブラックホールルーティングでネットワークトラフィックを制御

日本住宅ローン株式会社様 クラウドWAF監視・運用サービス事例

顧客向けWebサービスを不正アクセスやDDoS攻撃から保護するため、クラウド型WAFサービスの「LAC Kai(ラック カイ)」を追加導入し、サーバセキュリティ対策の強化に努めている。

- 定期的なセキュリティ診断

- 診断サービスを活用し、設定ミスや構成上のリスクを定期的に洗い出し

- DDoSシミュレーションを行い、実際の攻撃シナリオを想定して防御力を評価

クラウド環境は開発者が簡単に構築できる一方、設定ミスや脆弱性の見落とし、セキュリティ管理から漏れている野良クラウドなどの問題によって、重大な情報セキュリティ事故に発展するリスクがあります。このサービスは、お客様のクラウド環境のセキュリティ上の問題点を把握し対策していただくためのスポット診断サービスです。

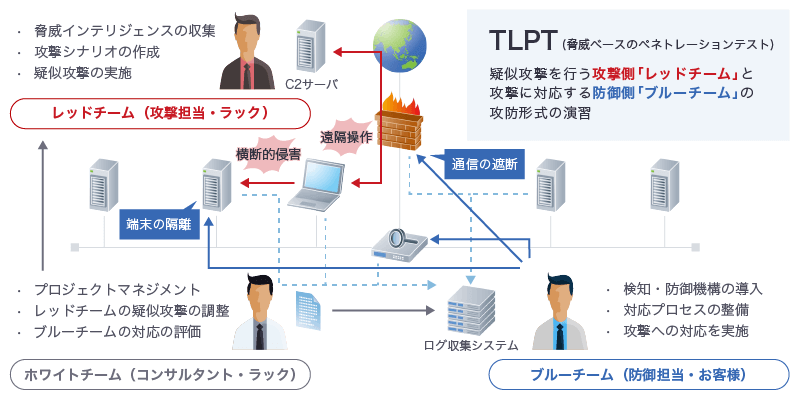

サイバー攻撃対策にはシステム面だけではなく、人や組織、プロセスの観点が求められます。実際の脅威と同様の手法で攻撃を仕掛け、お客様側での攻撃の防御や検知といった対応への具体的な改善・提案を通じて、サイバー攻撃への対応能力(レジリエンス)の向上を支援します。

- 自動化とAIを活用した防御

- AIベースの異常検知システムを導入し、攻撃トラフィックを自動的に分析・ブロック

- 自動化ツールを活用して、攻撃検知から対応までのプロセスを効率化

WAF機能を中心に、サイバーセキュリティ対策の経験が豊かなラックのサービスが運用を支援することで、WebサーバやWebアプリケーションを狙った脅威から企業を守ります。ラック独自の知見を含む脅威情報をベースに、攻撃者が悪用したネットワーク経由のアクセスを遮断。具体的には、悪質なサイバー攻撃を未然に阻止してWAFの防御力を高めるブロックIPリスト自動更新機能に加え、AIによる自動分析によって継続性のあるサイバー攻撃であるかを判定し、ブロックすべきと判断したIPアドレスをWAFの防御ルールに即時設定する機能を提供します。

- セキュリティ教育と運用体制の強化

- 社員や関係者に対し、DDoS攻撃に関するリスクや対応策を教育

- 専門知識を持つセキュリティチームを編成し、攻撃対応の迅速性を向上

情報システムへの攻撃手法や攻撃による影響を理解し、組織におけるリスクや対策を検討することができます。

- プラットフォームを狙った攻撃

- DoS攻撃

DDoS対策を成功させるためのポイント

- 柔軟性のある対策

攻撃手法は常に進化しているため、状況に応じて防御策を見直し、適切に対応できる体制を構築する。 - リスクベースのアプローチ

すべてのリスクを完全に防ぐことは現実的ではありません。最も重大なリスクに優先的に対応することで、限られたリソースを効果的に活用します。 - 外部パートナーとの連携

専門的なセキュリティベンダーやDDoS対策サービスを活用し、自社の防御力を強化する。

まとめ:今すぐ取り組むべきアクション

- CDN/WAF設定の見直しと診断を即実施

- オリジンサーバのアクセス制御を強化

- Prolexicや多層防御の導入計画を検討

- 定期的な診断とセキュリティ教育の実施

DDoS攻撃への対策は、単なる技術的な問題ではなく、企業の継続性を守るための重要な取り組みです。これらの対策を通じて、DDoS攻撃から企業を守る体制を構築していきましょう。

ラックが提供できるDDoS対策サービス

ラックでは、DDoS攻撃に対する包括的な対策を提供し、顧客の重要なシステムやサービスの可用性を確保するために、次のようなサービスを展開しています。

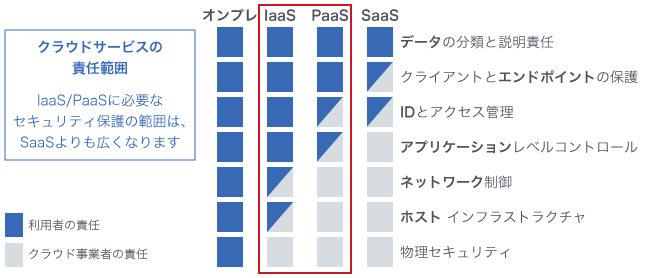

クラウドセキュリティ設定診断(スポット診断)

クラウド環境は開発者が簡単に構築できる一方、設定ミスや脆弱性の見落とし、セキュリティ管理から漏れている野良クラウドなどの問題によって、重大な情報セキュリティ事故に発展するリスクがあります。このサービスは、お客様のクラウド環境のセキュリティ上の問題点を把握し、対策していただくためのスポット診断サービスです。

プラットフォーム診断

プラットフォーム診断(ネットワーク診断)では、企業の様々なサーバやネットワーク機器に対して侵入手法を考察・試行し、安全性を徹底的に調査します。セキュリティ診断(脆弱性診断)の結果に基づいた対策を施すことで、潜在的な脆弱性を突いた攻撃による侵入や改ざん、情報漏えいなどのインシデント発生を未然に防げます。

TLPT(脅威ベースのペネトレーションテスト)

サイバー攻撃対策にはシステム面だけではなく、人や組織、プロセスの観点が求められます。実際の脅威と同様の手法で攻撃を仕掛け、お客様側での攻撃の防御や検知といった対応への具体的な改善・提案を通じて、サイバー攻撃への対応能力(レジリエンス)の向上を支援します。

Akamai Web セキュリティ

Webサイトの改ざんや不正侵入、サービス停止を引き起こすDDoS攻撃など、増大するWebサイトへの脅威に対してクラウドベースのセキュリティ機能を提供します。

AWS Shield Advanced導入・運用サービス

WAFとDDoS対策を統合したセキュリティサポート、AWS Shield Advancedを適用している環境を24時間365日運用監視し、お客様をサポートします。お客様が直接AWS Shield Advancedを運用する負荷を軽減し、AWS Shieldレスポンスチーム(SRT)あるいはラックのサイバー救急センターへエスカレーションします。

クラウドWAF 監視・運用

WebアプリケーションをDDoS攻撃や脆弱性を狙った攻撃などから防御するセキュリティ対策ソリューションに、セキュリティ監視・運用を組み合わせ、分散する複数のWebサイトに高度なセキュリティ対策を一括で適用できるサービスです。運用はラックの専門家が担うため、お客様が本来の業務にリソースを集中する余裕が生まれます。

ラックセキュリティアカデミー

専門性の高い講師陣による実践的な情報セキュリティ教育プログラムを提供することにより人材育成に貢献します。プログラムは、対面型の「集合研修」とインターネット受講の「オンライン研修」の2種類があり、ご希望の企業様には、オーダーメイドトレーニングも実施しています。

DDoS攻撃への防御は一度の対策で終わるものではありません。攻撃手法の進化に対応するためには、継続的な診断や防御態勢の見直しが必要です。

ラックでは、診断サービスから多層的な防御態勢の構築、運用サポートまでを一貫して提供しています。お客様のシステムを守るための最適なソリューションを提案し、企業のビジネス継続性を支援します。

タグ

- アーキテクト

- アジャイル開発

- アプリ開発

- インシデントレスポンス

- イベントレポート

- カスタマーストーリー

- カルチャー

- 官民学・業界連携

- 企業市民活動

- クラウド

- クラウドインテグレーション

- クラブ活動

- コーポレート

- 広報・マーケティング

- 攻撃者グループ

- もっと見る +

- 子育て、生活

- サイバー救急センター

- サイバー救急センターレポート

- サイバー攻撃

- サイバー犯罪

- サイバー・グリッド・ジャパン

- サプライチェーンリスク

- システム開発

- 趣味

- 障がい者採用

- 初心者向け

- 白浜シンポジウム

- 情シス向け

- 情報モラル

- 情報漏えい対策

- 人材開発・教育

- 診断30周年

- スレットインテリジェンス

- すごうで

- セキュリティ

- セキュリティ診断

- セキュリティ診断レポート

- 脆弱性

- 脆弱性管理

- ゼロトラスト

- 対談

- テレワーク

- データベース

- デジタルアイデンティティ

- 働き方改革

- 標的型攻撃

- プラス・セキュリティ人材

- モバイルアプリ

- ライター紹介

- ラックセキュリティアカデミー

- ランサムウェア

- リモートデスクトップ

- AI

- ASM

- CIS Controls

- CODE BLUE

- CTF

- CYBER GRID JOURNAL

- CYBER GRID VIEW

- DevSecOps

- DX

- EC

- EDR

- FalconNest

- IoT

- IR

- JSOC

- JSOC INSIGHT

- LAC Security Insight

- OWASP

- SASE

- Tech Crawling

- XDR