-

タグ

タグ

- アーキテクト

- アジャイル開発

- アプリ開発

- インシデントレスポンス

- イベントレポート

- カスタマーストーリー

- カルチャー

- 官民学・業界連携

- 企業市民活動

- クラウド

- クラウドインテグレーション

- クラブ活動

- コーポレート

- 広報・マーケティング

- 攻撃者グループ

- 子育て、生活

- サイバー救急センター

- サイバー救急センターレポート

- サイバー攻撃

- サイバー犯罪

- サイバー・グリッド・ジャパン

- サプライチェーンリスク

- システム開発

- 趣味

- 障がい者採用

- 初心者向け

- 白浜シンポジウム

- 情シス向け

- 情報モラル

- 情報漏えい対策

- 人材開発・教育

- 診断30周年

- スレットインテリジェンス

- すごうで

- セキュリティ

- セキュリティ診断

- セキュリティ診断レポート

- 脆弱性

- 脆弱性管理

- ゼロトラスト

- 対談

- テレワーク

- データベース

- デジタルアイデンティティ

- 働き方改革

- 標的型攻撃

- プラス・セキュリティ人材

- モバイルアプリ

- ライター紹介

- ラックセキュリティアカデミー

- ランサムウェア

- リモートデスクトップ

- AI

- ASM

- CIS Controls

- CODE BLUE

- CTF

- CYBER GRID JOURNAL

- CYBER GRID VIEW

- DevSecOps

- DX

- EC

- EDR

- FalconNest

- IoT

- IR

- JSOC

- JSOC INSIGHT

- LAC Security Insight

- OWASP

- SASE

- Tech Crawling

- XDR

組織が狙われるポイントと被害防止の方法、IT資産の効率的な管理のためのASMについて3回に分けて紹介するこの連載も、いよいよ最終回になりました。

第2回では、ASMのセキュリティの概念と、ASMを実現する製品で防げる脅威を紹介しました。その中で、ASMの効果的な運用には運用体制を構築し運用サイクルを確立する必要があること、運用スタッフにはセキュリティの知見が必要になることも解説しました。この2点が、ASM製品導入のハードルになっているのです。

最終回の今回は、ラックが提供するASM製品向けのサポートサービスが、ASM製品の運用をどのように効率化できるかを説明します。

ASM製品の運用の課題

ここで一度、ASM製品を導入する目的を振り返ってみましょう。

ASM製品導入で達成したいのは、「自社の外部公開資産とそこに存在する脆弱性を可視化し、最終的に脆弱性の修正を完了する」ことです。しかし、実際にASM製品を適切に運用し、検出されたリスクを減らすサイクルを実行しようとすると、以下のような問題が出てきます。

- 同じ重要度で大量のリスクが検出され、リスクの対応優先度が決められない

- 優先度を決めたけれど、誰が管理している資産なのかわからない

- 脆弱性の修正方法がわかる人員がいない

- 脆弱性の修正後、適切に修正できたかわからない

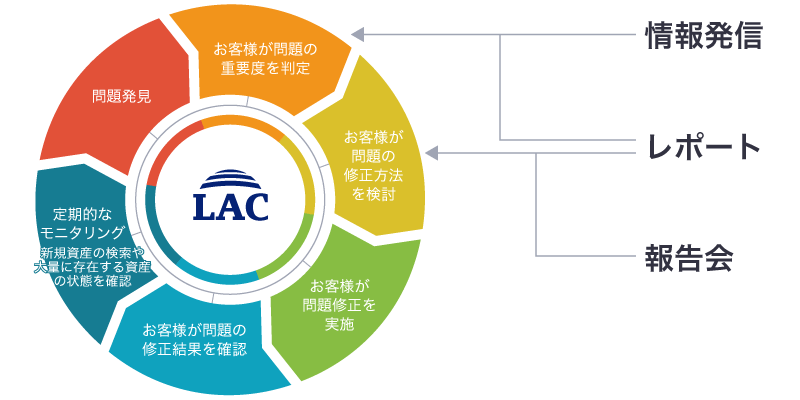

ラックではASM製品の運用がうまくいっているかについて、以下のサイクルがスムーズに回せているかどうかで判断できると考えています。

このサイクルを効率的に回せていれば、ASM製品が検出するリスクは減少傾向となり、脆弱性が少なく攻撃者に狙われにくい組織となります。しかし、このサイクルのどこかがスムーズに進められなければ、検出されるリスクの数は増加していきます。

サイクルを回していくと生じる問題点

このサイクルでボトルネックとなりうるのは、「問題の重要度を判定」や「問題の修正方法を検討」、「問題の修正結果を確認」といった、脆弱性に関する知見が必要となる箇所であることがほとんどです。その他は、「資産の管理担当者がわからず、修正を指示する先が不明」、「委託業者に修正方法を適切に指示できない」といった場合があります。

このような問題は、サイクルを回して解決のナレッジを蓄積するごとに効率化し、スムーズにサイクルを回せるようになります。しかし、ASM製品の運用初期ではナレッジが無く、解決方法がわからないといった声をよく聞きます。特に脆弱性やセキュリティに関する知識を持つ職員がすべての企業に居るわけではなく、研修や育成には長い時間がかかるため、現実的ではありません。一例として、ラックでもJSOCのアナリスト育成には短くても1年は必要です。

また、脆弱性をスムーズに修正するには、組織内の体制が整っている必要があります。修正指示を速やかに実行し、新たに発見されるリスクよりも早く修正が完了していく体制が欠かせません。

そこでお客様に代わり、リスクの優先順位付けや脆弱性の修正方法等についてナレッジを提供するのが、ラックのASM製品向けサポートサービスです。ASM製品の運用や脆弱性の修正に対してラックがサポートすることで、サイクルを回す際の問題点を洗い出すお手伝いをします。

ASM製品向けのサービスについて

ラックではASM製品の運用をサポートするためのサービスを提供しており、初めにパロアルトネットワークス社の「Cortex Xpanse」、続いてCrowdStrike社の「Falcon Surface」に対応しました。

サービス提供内容

本サービスでは下記の3点を提供しています。

| 情報発信 | ラックが日々収集している危険度の高い脆弱性や攻撃について、最新の情報や対策方法を紹介します。 |

|---|---|

| レポート | ASM製品が発見したリスクから、優先して対応が必要なものをお知らせします。 |

| 報告会 | 発見されたリスクの脅威度や対策方法について、お客様がラックの専門スタッフにご相談する場を提供します。ASM製品の利活用やリスクの疑問点について、直接質問いただけます。 |

レポートとは

ASM製品が発見したリスクについて、ラックの知見を基に脅威度を再評価して報告します。

また、検出したリスクの内容について、ASM製品の説明内容にラック内のセキュリティナレッジを追記し、お客様にわかりやすい形でお伝えします。その他、ドメインや子会社等のカテゴリでの脅威集計、リスク検出数の推移を集計・グラフ化する対応も可能です。

このレポートの内容を基に、「同じ重要度で大量のリスクが検出され、リスクの対応優先度が決められない」という課題に対して、リスクの対応優先度を決定できるようになります。

レポートの内容や提出頻度は、サービスの契約時にお客様の要望に合わせて調整します。

報告会とは

レポート内容に関する、より詳細な解説や、リスクへの対応方法、対応順序等について、お客様からの質問を直接受ける報告会を定期的に開催します。報告会で対応するスタッフは、ラックの脆弱性診断部門の診断員で、技術的な事項についてその場で解答します。

この報告会にて、「脆弱性の修正方法がわかる人員がいない」や「脆弱性の修正後、適切に修正できたかわからない」という課題に対して、脆弱性の修正方法や確認方法を紹介したり、グループ企業や委託企業の方に報告会の場でお伝えしたりすることもできます。報告会の開催頻度は、サービスの契約時にお客様の要望に合わせて調整します。

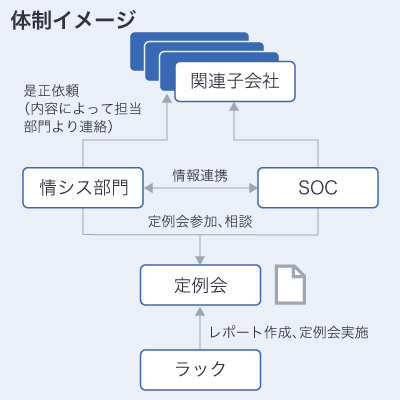

前の章でお伝えした通り、運用サイクルの効率化には組織内の体制作りも必要です。ASM製品向けサポートサービスでは、お客様のASM製品運用における技術的な問題点を洗い出すので、それ以外でのボトルネックは組織的な問題点となります。この点について、本サービスではお手伝いいたしかねますが、ラックのセキュリティコンサルティングサービスに別途ご相談いただくことで解決できる可能性があります。

サービス導入のユースケース

実際にASM製品とラックのサービスを導入いただいたお客様の事例を紹介します。

対象となったお客様は国内外に100以上の子会社が存在し、IT資産管理の統制が取れていない状態でした。そのため、サーバやドメインの使用状況が把握できず、どこにどのようなリスクが存在しているのかも不明でした。

そこで、ASMの導入に合わせてラックのサービスを提供したところ、以下のように状況が改善されたとの回答をいただきました。

ASMによる効果

- グループ全体でのドメインやサブドメイン、IPアドレスの使用状況の可視化

- 外部公開状態の資産の可視化

- 外部公開資産に存在するリスクの可視化

ラックのサービスによる効果

- 定例会にて、対応すべきリスクの優先度付けと対応方法の確認、明確化

- レポートをもとに、関連子会社に対応すべきリスクを対応方法と合わせて指導

- 上記2点により、検出されたリスクへの対応時間を削減

このようにラックのサービスを合わせて利用いただくことで、ASM運用で課題となる「検出されたリスクへの対応方法の検討」のハードルが下がり、よりASM導入の効果を高められたとのことです。

おわりに

全3回に渡り、ASMとは何か、ASM製品の導入目的と効果とラックのASM向けサービスがどのようなメリットをもたらすかについて説明しました。

ASMを実施する意義は、能動的にサイバー防御を実施することにあります。ASMという言葉は、2011年に米国防省が使用しました。日本国内での意味合いは、米国防省が2018年に使用したディフェンドフォワードというものと同等として、「積極的な防御策の実施」という扱いです。日本政府の方針として、能動的サイバー防御の実施が2022年の国家安全保障戦略※に盛り込まれ、現在の内閣サイバーセキュリティセンター(NISC)を改組した組織が、実施に向けた役割を果たすとされています。

この施策の目的は、「サイバー攻撃を初期の段階から積極的に妨害し、攻撃者側のコストを上昇させ、結果として攻撃を緩和させる」というところにあります。この行動はまさにASM製品の導入目的と同じで、「攻撃を受ける前に攻撃対象となりうる問題を解決することで、攻撃者にとって攻撃しづらい、強靭な組織を作る」ということになります。

第1回でも説明した通り、攻撃者が狙うのは未対策の脆弱性や意図せず公開しているポートなど、セキュリティに問題がある個所です。これらの問題個所を可視化して管理下に置き、攻撃される前に対策を実施することで、攻撃困難で健全な状態を保てます。これこそが、ASM製品を導入する最大の意義であるとラックは考えています。

そのためにはASM製品を効果的に活用する必要があります。導入後のASMの運用イメージがわかない、運用体制の構築ができない、導入当初に大量のアラートが出る可能性があり危険性を理解できるかわからない、脆弱性への知見が不足していて修正対応ができるかわからない......、など運用の不安がありましたら、ぜひラックまでご相談ください。長年の脆弱性対応の知見を基に運用をサポートいたします。

タグ

- アーキテクト

- アジャイル開発

- アプリ開発

- インシデントレスポンス

- イベントレポート

- カスタマーストーリー

- カルチャー

- 官民学・業界連携

- 企業市民活動

- クラウド

- クラウドインテグレーション

- クラブ活動

- コーポレート

- 広報・マーケティング

- 攻撃者グループ

- もっと見る +

- 子育て、生活

- サイバー救急センター

- サイバー救急センターレポート

- サイバー攻撃

- サイバー犯罪

- サイバー・グリッド・ジャパン

- サプライチェーンリスク

- システム開発

- 趣味

- 障がい者採用

- 初心者向け

- 白浜シンポジウム

- 情シス向け

- 情報モラル

- 情報漏えい対策

- 人材開発・教育

- 診断30周年

- スレットインテリジェンス

- すごうで

- セキュリティ

- セキュリティ診断

- セキュリティ診断レポート

- 脆弱性

- 脆弱性管理

- ゼロトラスト

- 対談

- テレワーク

- データベース

- デジタルアイデンティティ

- 働き方改革

- 標的型攻撃

- プラス・セキュリティ人材

- モバイルアプリ

- ライター紹介

- ラックセキュリティアカデミー

- ランサムウェア

- リモートデスクトップ

- AI

- ASM

- CIS Controls

- CODE BLUE

- CTF

- CYBER GRID JOURNAL

- CYBER GRID VIEW

- DevSecOps

- DX

- EC

- EDR

- FalconNest

- IoT

- IR

- JSOC

- JSOC INSIGHT

- LAC Security Insight

- OWASP

- SASE

- Tech Crawling

- XDR