-

タグ

タグ

- アーキテクト

- アジャイル開発

- アプリ開発

- インシデントレスポンス

- イベントレポート

- カスタマーストーリー

- カルチャー

- 官民学・業界連携

- 企業市民活動

- クラウド

- クラウドインテグレーション

- クラブ活動

- コーポレート

- 広報・マーケティング

- 攻撃者グループ

- 子育て、生活

- サイバー救急センター

- サイバー救急センターレポート

- サイバー攻撃

- サイバー犯罪

- サイバー・グリッド・ジャパン

- サプライチェーンリスク

- システム開発

- 趣味

- 障がい者採用

- 初心者向け

- 白浜シンポジウム

- 情シス向け

- 情報モラル

- 情報漏えい対策

- 人材開発・教育

- 診断30周年

- スレットインテリジェンス

- すごうで

- セキュリティ

- セキュリティ診断

- セキュリティ診断レポート

- 脆弱性

- 脆弱性管理

- ゼロトラスト

- 対談

- テレワーク

- データベース

- デジタルアイデンティティ

- 働き方改革

- 標的型攻撃

- プラス・セキュリティ人材

- モバイルアプリ

- ライター紹介

- ラックセキュリティアカデミー

- ランサムウェア

- リモートデスクトップ

- AI

- ASM

- CIS Controls

- CODE BLUE

- CTF

- CYBER GRID JOURNAL

- CYBER GRID VIEW

- DevSecOps

- DX

- EC

- EDR

- FalconNest

- IoT

- IR

- JSOC

- JSOC INSIGHT

- LAC Security Insight

- OWASP

- SASE

- Tech Crawling

- XDR

こんにちは。デジタルアイデンティティ&ガバナンスグループの馬田です。

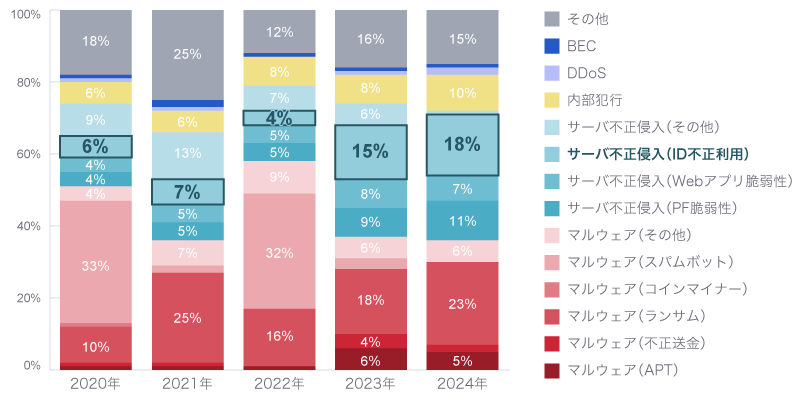

24時間365日体制でサイバー事故対応をする、ラックのサイバー救急センターの出動件数に関する資料を見ていたところ、IDの不正利用によるサーバへの侵入が増加傾向にあることに気づきました。これらの攻撃は年々巧妙化しており、企業や組織のセキュリティ体制に対する新たな脅威となっています。

そこで、今回は改めてアイデンティティ管理の重要性について考えてみます。

ID不正利用の手口と影響

まずは、ID不正利用の手口の例を3つと、その影響を紹介します。

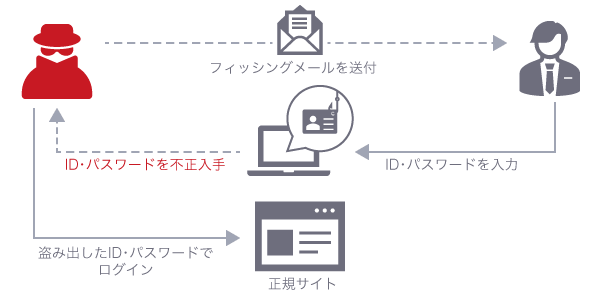

フィッシング攻撃による認証情報の窃取

攻撃者は巧妙なフィッシングメールや偽のログインページを利用して、従業員や管理者のID・パスワードを盗み出します。

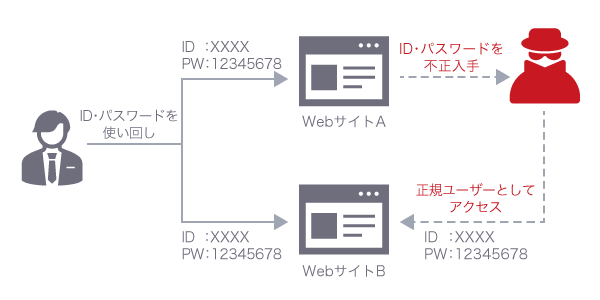

クレデンシャルスタッフィング

他サービスから漏えいしたID情報を使い、複数のシステムに不正アクセスを試みます。パスワードの使い回しが多い環境では、これだけで侵入が成功することがあります。

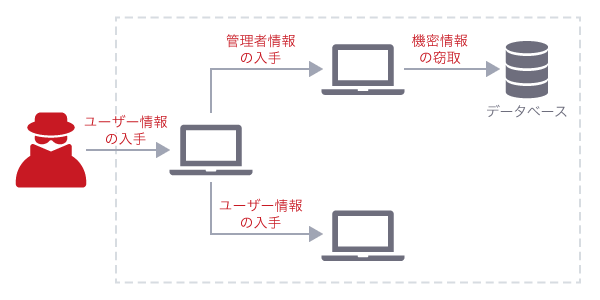

不正アクセス後の横展開

攻撃者は1つのID情報を足がかりにサーバ内を移動(ラテラルムーブメント)し、他システムやデータベースへの侵入を試みるだけでなく、組織の機密情報や個人データへのアクセスを可能にし、さらにはランサムウェアによる大規模なデータ破壊や企業の運営停止に至るリスクをも孕んでいます。

これらのようなID不正利用により、企業は以下の深刻な被害を受ける可能性があります。

- 機密情報の漏えいやデータ破壊

- 業務停止による経済的損失

- 顧客や取引先からの信用失墜

デジタルアイデンティティ管理の重要性

サイバー攻撃が高度化する中で、IDの不正利用は企業や組織のサーバへの侵入経路として最も狙われやすいポイントの1つです。特に、クラウドサービスの普及により、不正アクセスのリスクはさらに増大しています。IDとパスワードの情報が盗まれれば、攻撃者はまるで正規ユーザーのようにシステムに侵入し、機密データを盗み、業務を停止させる可能性があります。

この脅威に対抗するためには、デジタルアイデンティティの適切な管理が不可欠です。以下のポイントを抑え、IDの不正利用を防ぎましょう。

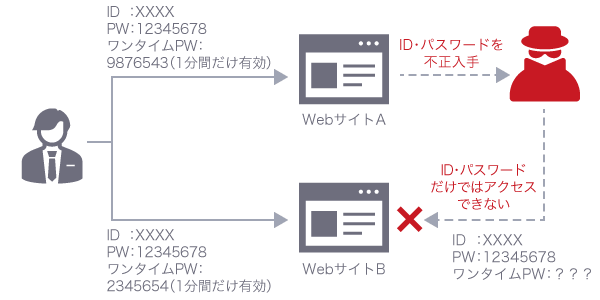

多要素認証(MFA)の導入

Oktaの多要素認証(MFA)は、IDとパスワードに加え、生体認証やパスワードレスでのログインを実現する「Okta FastPass」などを利用して認証の強度を高めます。万が一、IDとパスワードが盗まれても、不正アクセスを防ぐ最後の砦になります。

また、昨今増加しているフィッシング対策にも非常に有効です。フィッシング攻撃は、ユーザーに偽のログインページなどへID・パスワードを入力させることで、認証情報を盗み取る手法です。しかし、MFAを導入していれば、パスワードだけでアクセスできない仕組みを作れます。

ユーザー行動の監視と不審なアクセスの検知

ユーザーの行動やデバイスの状態をリアルタイムで監視し、異常なアクセスを即座に検知します。例えば、通常とは異なる場所や時間帯からのアクセス、正規ユーザーを装った不審な挙動などのリスクを検知し、適切にアクセスをブロックすることで、サーバへの侵入を未然に防ぎます。

さらに、OktaのITDR(Identity Threat Detection and Response)、特にIdentity Threat Protection with Okta AI(ITP)は、デジタルアイデンティティの不正利用を防ぐ防御システムです。高度な監視と防御システムを導入することで、ユーザーの認証情報が盗まれたり、不正アクセスが試みられたりした際に、即座に検知・対応できるようになります。

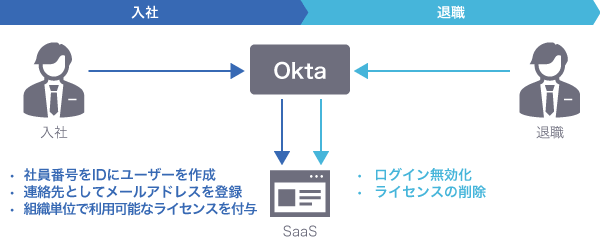

シングルサインオン(SSO)とライフサイクル管理

OktaのSSOを導入すれば、ユーザーは1つのIDで複数のシステムに安全にアクセスできます。また、ユーザーの入退社や権限変更を一元管理し、権限の過剰付与や管理漏れを防ぎます。企業のセキュリティリスクを大幅に低減し、運用の効率化を図ります。

さいごに

攻撃者は常に、「最も脆弱なポイント」を狙い、企業のセキュリティを突破しようとします。狙われやすいポイントの1つが、IDの不正利用です。Oktaは、強力な認証とアクセス管理を提供し、不正アクセスのリスクを大幅に軽減することで企業の機密情報と信頼を守ります。今こそ、デジタルアイデンティティ管理を見直し、セキュリティの強化に取り組みましょう。

プロフィール

馬田 純一

営業と人事での経験を経て、現在では営業と技術の間でアイデンティティ・ネットワーク・データといったキーワードでビジネス推進をしています。

イベントやセミナーでのレポートや、アイデンティティやガバナンスに関する考え方を発信していきたいと思います。

タグ

- アーキテクト

- アジャイル開発

- アプリ開発

- インシデントレスポンス

- イベントレポート

- カスタマーストーリー

- カルチャー

- 官民学・業界連携

- 企業市民活動

- クラウド

- クラウドインテグレーション

- クラブ活動

- コーポレート

- 広報・マーケティング

- 攻撃者グループ

- もっと見る +

- 子育て、生活

- サイバー救急センター

- サイバー救急センターレポート

- サイバー攻撃

- サイバー犯罪

- サイバー・グリッド・ジャパン

- サプライチェーンリスク

- システム開発

- 趣味

- 障がい者採用

- 初心者向け

- 白浜シンポジウム

- 情シス向け

- 情報モラル

- 情報漏えい対策

- 人材開発・教育

- 診断30周年

- スレットインテリジェンス

- すごうで

- セキュリティ

- セキュリティ診断

- セキュリティ診断レポート

- 脆弱性

- 脆弱性管理

- ゼロトラスト

- 対談

- テレワーク

- データベース

- デジタルアイデンティティ

- 働き方改革

- 標的型攻撃

- プラス・セキュリティ人材

- モバイルアプリ

- ライター紹介

- ラックセキュリティアカデミー

- ランサムウェア

- リモートデスクトップ

- AI

- ASM

- CIS Controls

- CODE BLUE

- CTF

- CYBER GRID JOURNAL

- CYBER GRID VIEW

- DevSecOps

- DX

- EC

- EDR

- FalconNest

- IoT

- IR

- JSOC

- JSOC INSIGHT

- LAC Security Insight

- OWASP

- SASE

- Tech Crawling

- XDR