-

タグ

タグ

- アーキテクト

- アジャイル開発

- アプリ開発

- インシデントレスポンス

- イベントレポート

- カスタマーストーリー

- カルチャー

- 官民学・業界連携

- 企業市民活動

- クラウド

- クラウドインテグレーション

- クラブ活動

- コーポレート

- 広報・マーケティング

- 攻撃者グループ

- 子育て、生活

- サイバー救急センター

- サイバー救急センターレポート

- サイバー攻撃

- サイバー犯罪

- サイバー・グリッド・ジャパン

- サプライチェーンリスク

- システム開発

- 趣味

- 障がい者採用

- 初心者向け

- 白浜シンポジウム

- 情シス向け

- 情報モラル

- 情報漏えい対策

- 人材開発・教育

- 診断30周年

- スレットインテリジェンス

- すごうで

- セキュリティ

- セキュリティ診断

- セキュリティ診断レポート

- 脆弱性

- 脆弱性管理

- ゼロトラスト

- 対談

- テレワーク

- データベース

- デジタルアイデンティティ

- 働き方改革

- 標的型攻撃

- プラス・セキュリティ人材

- モバイルアプリ

- ライター紹介

- ラックセキュリティアカデミー

- ランサムウェア

- リモートデスクトップ

- 1on1

- AI

- ASM

- CIS Controls

- CODE BLUE

- CTF

- CYBER GRID JOURNAL

- CYBER GRID VIEW

- DevSecOps

- DX

- EC

- EDR

- FalconNest

- IoT

- IR

- JSOC

- JSOC INSIGHT

- LAC Security Insight

- OWASP

- SASE

- Tech Crawling

- XDR

セキュリティコンサルティングユニットの水野です。

2019年からセキュリティコンサルに携わる中で、法人のお客様からよく耳にするのが「様々なセキュリティ製品・サービスを導入してきたが、これで十分なのか分からない」、「サイバー攻撃に関する報道は頻繁に見るが、自社ではどこまで対策をするべきなのか分からない」といった声です。情報セキュリティ対策が経営レベルで取り組む課題とされる一方、どの分野にどれほどリソースを割くべきかの判断は難しいでしょう。

このようなお悩みを持つ方には、セキュリティリスクアセスメントの実施をおすすめします。現状を俯瞰しリスクの特定と評価をすることで、どのリスクに優先的に対応すべきかを明確にできます。

日ごろ見えないセキュリティリスクを可視化し、効率的な対策を進めるための第一歩を踏み出してみませんか?この記事では、セキュリティリスクアセスメント実施の流れとメリットについて解説していきます。

セキュリティリスクアセスメントとは

「アセスメント」とは、評価や査定を指し、「セキュリティアセスメント」は企業や組織のセキュリティ対策を評価することを意味します。システムの脆弱性を調査する脆弱性診断や、ペネトレーションテストなどをセキュリティアセスメントと呼ぶこともありますが、この記事では、セキュリティリスクの評価に重きを置いた「セキュリティリスクアセスメント」について取り上げます。

セキュリティリスクアセスメントは、組織におけるリスクマネジメントの一環で、セキュリティリスクを特定して評価するプロセスを指します。リスクを適切に評価することで、組織としてコントロールすべきリスクがどの程度存在するか明らかとなり、対策の優先順位をつけることができるようになります。

セキュリティリスクアセスメントの流れ

進め方は組織によって様々ですが、ラックでは下記のような流れで進めることが多いです。

現状の確認

まずは、対象組織の現状を確認します。アセスメントの対象は、組織体制やシステム、運用などがあります。

システムの脆弱性を調査したい場合は脆弱性診断をすることが多いと思いますが、脆弱性診断によって明らかとなるのは、OSやファームウェアに潜む脆弱性やプログラムの欠陥、機器の設定などに関する技術的な問題点です。これらの問題点への対処は確かに重要ですが、問題の根本にあるのは、脆弱性管理に関する組織体制や運用の不備です。

たとえ問題をその都度解決しても、組織として脆弱性を管理する仕組みが整っていなければ、新たな脆弱性が再び発生しやすい状況にあるといえます。セキュリティリスクアセスメントをする際は技術的な面に加え、組織体制や運用など管理的な側面も確認することが重要です。

リスクの特定

現在の姿において、どのようなリスクが存在しているのか分析していきます。ここでいきなりリスクを分析しようとすると、「何をもってリスクとみなすのか」、「思いつく限りリスクを挙げていくときりがない」などの壁にぶつかってしまうかもしれません。

そこで、まずは自組織において「何を守りたいのか」、「守りたいものを脅かすものは何なのか」を明確にすることで、リスクの特定がスムーズになります。

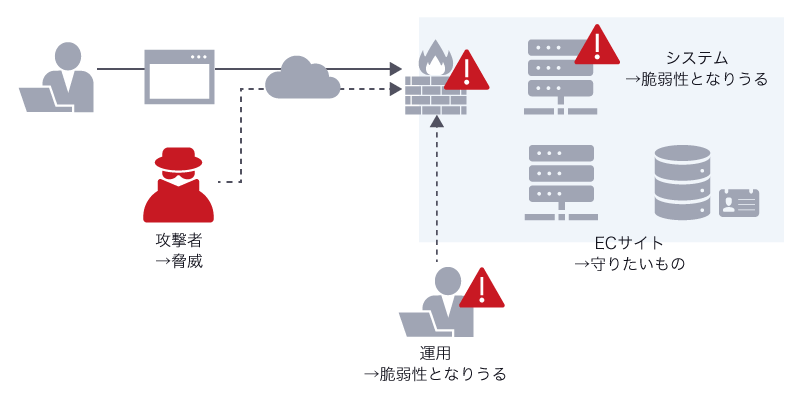

オンラインで商品を販売する会社を例に考えてみましょう。まずは、守りたいもの、それを脅かすもの、どこに脆弱性があるのかを確認します。

- 守りたいものは何か

ECサイトを運営する企業にとって、サイト利用者の個人情報は法的観点からも厳重に保護しなければなりません。また、ビジネスの柱であるECサイトの安定稼働が重要であることは言うまでもなく、ブランドイメージを損なうような悪評を避けることも大きな課題です。何が重要かは、部門や人によって異なるため、規程で重要業務などを定めておくとよいでしょう。 - 脅かすものは何か

次は脅威の存在を考えます。脅威とはセキュリティを脅かす存在のことを指します。例えば、外部の攻撃者のほか、従業員や委託先による過失・不正行為があります。 - 脆弱性はどこにあるのか

「何を」「何から守りたいか」が想定できたら、現状の組織・システム・運用の、どこに脆弱な点があるかを探します。

続いて、自組織の体制やシステム、運用について確認しましょう。

- 組織

管理体制や緊急時の体制のほか、対応フローや連絡網・手順書などが十分に整備されているか確認します。組織体制がきちんと整備されていない場合や、ルールが周知されていない場合などは、脆弱な状態であるといえます。 - システム

サーバやネットワーク機器などで構成されるシステムに、技術的な脆弱性が存在するかもしれません。また、メンテナンスのためVPN機器などを導入することがありますが、そこに脆弱性があれば、不正アクセスの入り口となってしまう可能性があります。実際に、VPN機器の脆弱性を狙う通信はラックでも多数観測※しています。ツールを使用することで、効率的かつ網羅的に脆弱性の有無を確認できます。

- 運用

適切な運用が行われているかどうかも確認します。プログラムや設定に脆弱性が見つかった場合、対応部門やフローは組織としてルール決めされ、実際に運用されているでしょうか。保守を外部のシステム会社などに委託している場合、保守契約の中に脆弱性対応が含まれているかも確認のポイントの1つです。

脆弱な点が確認できたら、その脆弱性が悪用された場合の影響を考えます。下の図で示した例では、ECサイトが技術的な脆弱性を悪用されサイバー攻撃を受けた場合、攻撃内容によっては、そこに保存されている情報の漏えいや改ざん、最悪の場合はサービス停止などに陥る可能性があります。

このように、脅威(例:攻撃者)が脆弱性(例:プログラムの欠陥、設定不備)を悪用して、負の影響(例:情報漏えい、改ざん、サービス停止)を与える可能性のことを「リスク」といいます。

リスクの評価

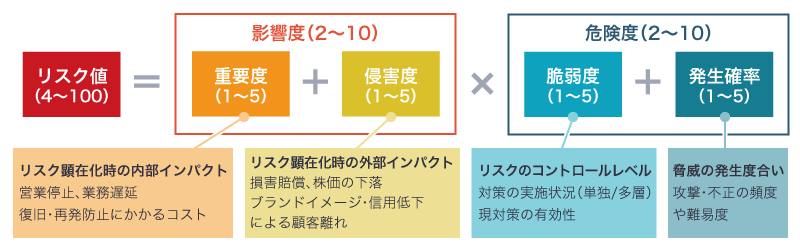

自組織におけるリスクを特定したら、そのリスクを評価します。評価の手法は様々ですが、一定の基準に基づいてリスク値を算出すると、定量的にリスクの大小を測れます。

ラックでは、リスクが顕在化した場合の影響と、リスクが顕在化する可能性の2つの指標からリスク値を算出しています。

リスクアセスメントで得られること

リスクアセスメントによって、以下の3つのメリットが得られます。

①組織におけるリスクを客観視できる

リスクを俯瞰して客観的に評価することで、組織全体にどの程度のリスクが潜んでいるのかを把握できます。特定の人や部門に依存せず、一貫したリスク認識を持つことができます。

また、経営層に対して自組織のリスクを説明する際にも非常に役立ちます。具体的なデータや分析結果を基にリスクを説明すれば、経営層も重要性を理解しやすくなり、リスク対策に向けたリソースの確保が容易になると考えられます。

②リスクレベルに応じたリソース配分計画に活用できる

リスクの所在が明確になれば、対策を講じるべき対象が明らかとなり、その対策にかかる費用や人手といったリソースを見積もれます。それらのリソースを組織で準備するうえで、根拠となるデータとしてアセスメント結果を活用できます。

③有効性の高いセキュリティ対策計画が作れる

リスクを定量的に評価することで、対応すべきリスクに優先順位をつけられます。配分可能なリソースも考慮することで、現実的なセキュリティ対策の計画を作成できるようになります。

専門家によるリスクアセスメント

これまで紹介したリスクアセスメントですが、自組織で実施するのは難しいとの声を聞くことがあります。今までセキュリティリスクをきちんと把握したことがない、あるいは自組織によるリスク評価で十分かどうか不安が残る場合、専門家によるリスクアセスメントをおすすめします。

ラックには、監視や診断、インシデント対応支援、教育、研究などのサイバーセキュリティに関わる専門チームが揃っており、豊富な実績を活かしたリスクアセスメントサービスを提供します。

セキュリティの習熟度が高い組織ではセルフアセスメントすることも可能ですが、これまでのセキュリティに関する取り組みの経緯や運用の実情などを評価するにあたって担当者の思いが入ってしまうと、客観的な評価結果が得られにくいことがあります。外部の専門家による客観的・中立的な評価を受けることで、より説得力のあるアウトプットが期待できます。

ラックのおすすめサービス

ラックでは、セキュリティに関する高い専門性を活かしたアセスメントサービスを用意しています。リスクアセスメントのほか、セキュリティ対策の成熟度を評価するサービスも用意しています。

情報セキュリティプランニング

ラック独自のフレームワークを使用して、現状の確認からリスク分析、対策計画の立案支援までを行います。現状を正確に回答いただくだけでリスクが可視化され、実態に即した地に足のついた対策及び優先度に基づくロードマップを協議しながら策定します。

金融業や製造業をはじめ、幅広い業種のお客様にサービスを提供しています。

CIS Controlsアセスメントサービス

米SANS Instituteが策定したサイバーセキュリティ対策の具体的なガイドライン「CIS Controls」に、ラック独自の知見を組み合わせて提供するアセスメントサービスです。

CIS Controlsをベースにラックオリジナルの対策例を加えた専用チェックシートを用いてヒアリングを行います。お客様のセキュリティ対策状況と課題を洗い出し、セキュリティ対策の成熟度評価を実施します。

さいごに

セキュリティリスクアセスメントを実施することで、組織のリスクを可視化し、リスクレベルに応じた適切な対策ができます。人員や予算を効果的に配分することができるため、費用対効果の高いセキュリティ対策を実現するうえで重要なステップとなります。実施をご検討の際は、ラックのセキュリティコンサルタントが支援しますのでお声がけください。

さらに、アセスメント以外にも、ラックではセキュリティに関するコンサルサービスを広く提供しています。具体的な対策について悩んでいる方や、漠然とした不安を抱えている方の相談をお受けしますので、ぜひお問い合わせください。

タグ

- アーキテクト

- アジャイル開発

- アプリ開発

- インシデントレスポンス

- イベントレポート

- カスタマーストーリー

- カルチャー

- 官民学・業界連携

- 企業市民活動

- クラウド

- クラウドインテグレーション

- クラブ活動

- コーポレート

- 広報・マーケティング

- 攻撃者グループ

- もっと見る +

- 子育て、生活

- サイバー救急センター

- サイバー救急センターレポート

- サイバー攻撃

- サイバー犯罪

- サイバー・グリッド・ジャパン

- サプライチェーンリスク

- システム開発

- 趣味

- 障がい者採用

- 初心者向け

- 白浜シンポジウム

- 情シス向け

- 情報モラル

- 情報漏えい対策

- 人材開発・教育

- 診断30周年

- スレットインテリジェンス

- すごうで

- セキュリティ

- セキュリティ診断

- セキュリティ診断レポート

- 脆弱性

- 脆弱性管理

- ゼロトラスト

- 対談

- テレワーク

- データベース

- デジタルアイデンティティ

- 働き方改革

- 標的型攻撃

- プラス・セキュリティ人材

- モバイルアプリ

- ライター紹介

- ラックセキュリティアカデミー

- ランサムウェア

- リモートデスクトップ

- 1on1

- AI

- ASM

- CIS Controls

- CODE BLUE

- CTF

- CYBER GRID JOURNAL

- CYBER GRID VIEW

- DevSecOps

- DX

- EC

- EDR

- FalconNest

- IoT

- IR

- JSOC

- JSOC INSIGHT

- LAC Security Insight

- OWASP

- SASE

- Tech Crawling

- XDR