-

タグ

タグ

- アーキテクト

- アジャイル開発

- アプリ開発

- インシデントレスポンス

- イベントレポート

- カスタマーストーリー

- カルチャー

- 官民学・業界連携

- 企業市民活動

- クラウド

- クラウドインテグレーション

- クラブ活動

- コーポレート

- 広報・マーケティング

- 攻撃者グループ

- 子育て、生活

- サイバー救急センター

- サイバー救急センターレポート

- サイバー攻撃

- サイバー犯罪

- サイバー・グリッド・ジャパン

- サプライチェーンリスク

- システム開発

- 趣味

- 障がい者採用

- 初心者向け

- 白浜シンポジウム

- 情シス向け

- 情報モラル

- 情報漏えい対策

- 人材開発・教育

- 診断30周年

- スレットインテリジェンス

- すごうで

- セキュリティ

- セキュリティ診断

- セキュリティ診断レポート

- 脆弱性

- 脆弱性管理

- ゼロトラスト

- 対談

- テレワーク

- データベース

- デジタルアイデンティティ

- 働き方改革

- 標的型攻撃

- プラス・セキュリティ人材

- モバイルアプリ

- ライター紹介

- ラックセキュリティアカデミー

- ランサムウェア

- リモートデスクトップ

- AI

- ASM

- CIS Controls

- CODE BLUE

- CTF

- CYBER GRID JOURNAL

- CYBER GRID VIEW

- DevSecOps

- DX

- EC

- EDR

- FalconNest

- IoT

- IR

- JSOC

- JSOC INSIGHT

- LAC Security Insight

- OWASP

- SASE

- Tech Crawling

- XDR

インターネットに接続するIoT機器は、1つひとつがサイバー攻撃の対象となりえます。そしてIoT機器を狙ったサイバー攻撃は既に数多く発生しており、今後、質・量ともに高度化することが懸念されています。

そこで世界の規制当局はIoT機器のセキュリティ対策に本腰を入れています。最近では英国で、IoT機器のメーカーに要件を定めた「PSTI法」が施行されました。こうした動きは世界各国に広がっており、日本でも2025年には認証制度が開始される予定です。

未来を暗示した?「Mirai」ボットネット

IoT製品に対するセキュリティ適合性評価制度構築に向けた検討会がまとめ、経済産業省が公表する資料によると、世界のIoT機器の数は2024年に399億台、2025年には440億台に達する見込みです※。家電から監視カメラ、各種センサーや産業ロボット、そして自動車まで、IoTで膨大な機器がインターネットにつながります。

※ IoT製品に対するセキュリティ適合性評価制度構築に向けた検討会最終とりまとめ|令和6年3月IoT製品に対するセキュリティ適合性評価制度構築に向けた検討会

インターネットにつながる機器が増えるということは、攻撃者が侵入できる入り口が新たに生まれたことを意味します。そのため、セキュリティが大きな課題として浮上します。

初期のIoT機器攻撃としては、2000年にオーストラリアで発生した下水処理場のハッキングが知られています。コンピュータ化されたシステムに元従業員がハッキングを行い、未処理の下水を周囲にあふれさせました。

2016年には、IoT機器のセキュリティが世界の注目を集めた大事件が起こりました。当時、史上最悪規模のDDoS攻撃とも言われた「Mirai」事件です。

Miraiは、ルーターやネットワーク接続の防犯カメラ、DVR(デジタルビデオレコーダー)などに感染するマルウェアで、感染した機器で「ボットネット」を構築します。このとき乗っ取られたIoT機器は数十万台に上ると言われています。

このボットネットが、特定のWebサイトなどに一斉にリクエストを送信して、サーバやネットワークをダウンさせる「DDoS」(分散型サービス妨害)攻撃を行いました。国立研究開発法人 情報通信研究機構(NICT)によると、ターゲットには毎秒620ギガビットもの負荷がかかったといいます。

被害を受けたのは、米国のDNSプロバイダーやフランスのクラウド企業などです。特にDNSプロバイダーの停止は、TwitterやNetflixなど多数のWebサイトをアクセス不能にして、大きな混乱を引き起こしました。Miraiを作成した3人の少年は2017年に逮捕されました。

Miraiは、ネットワーク機器に感染するとランダムなIPアドレスに攻撃を仕掛け、ログインに成功した機器に感染します。感染した機器がさらに別の機器を探して広がっていく仕組みです。

Miraiの攻撃は、よくあるIDやパスワードの組み合わせを使います。そのため、推測されやすいものや、デフォルトから設定を変更していない機器がMiraiの餌食となりました。後日の調査で、ユーザー名やパスワードが「666666」といった設定の機器が感染していたことが判明しました。

さらに、Miraiはダークウェブにソースコードが公開されたため、より攻撃性を増した亜種も多く作成され、長らくユーザーを悩ませています。

以下に、IoT機器をターゲットにした主要なセキュリティ侵害事件をまとめました。ターゲットや手法が広範囲にわたることがわかります。

IoT事件史年表

| 2000年 | オーストラリアで下水処理場が遠隔操作でハッキングされ、数百万リットルの下水が公園、河川、ホテルの敷地内に流出した。 |

|---|---|

| 2008年 | ポーランドで、路面電車の制御システムがリモコンで操作され、車両4台が脱線、12人が負傷した。14歳の少年が自作の送信機で引きおこした。 |

| 2012年 | 防犯カメラメーカーTRENDnetのWebサイトにハッカーが侵入し、700人のユーザーのライブ映像にアクセス。多くがインターネット上に公開された。 |

| 2015年 | ジープのSスポーツタイプ多目的車(SUV)へ、ファームウェアの脆弱性を悪用して車両のソフトウェアにアクセスして運転を乗っ取れることをIBMの研究者が実証した。 |

| 2016年 | Miraiボットネット攻撃事件。IoTデバイスに次々と感染してボットネットを構築するマルウェア「Mirai」が現れ、Twitter、Netflix、CNNなどの主要なWebサイトに影響が出た。 |

| 2017年 | インターネットに接続された、魚の水槽の温度計を通じて、何者かが北米のカジノのネットワークに侵入し、データベースにアクセスしていたことが分かった。 |

| 2019年 | Appleのビデオ通話アプリFaceTimeのバグで、応答していない相手の音声を盗聴できることが判明。アップデートで修正された。 |

| 2023年 | 企業のIT責任者へのアンケートによると、2023年から2024年にかけての1年間に50%の企業がIoTサイバーインシデントを経験し、うち44%が深刻なもので、22%が事業運営さえ脅かされるものだった。米Viakoo社の調査。 |

デフォルトパスワードを禁止する英PSTI法

次に世界の動向を見ていきます。いま注目されているのは、英国で2024年4月29日に施行された「PSTI法」(製品セキュリティおよび通信インフラストラクチャー規制法)で、対象機器のメーカーにセキュリティ要件を満たすことを求める法律です。

対象となるのは、「インターネットもしくはネットワークにつながる製品」で、スマートフォン、スマートスピーカー、監視用ネットワークカメラ、ネットワーク機器、スマートホーム機器などのコンシューマー製品が含まれます。

このPSTI法で最も特徴的なのが「デフォルトパスワードの禁止」です。製品固有のパスワードを出荷時に付与するか、ユーザーが使用前に強いパスワードを設定しないと使えないようにすることをメーカーに求めています。Mirai事件の教訓を生かした対応と言えます。

PSTI法では、ほかにもセキュリティアップデート提供期間の明示、脆弱性開示ポリシーの表示などが義務付けられます。

また、PSTI法では罰金の額も話題になりました。違反すると「1,000万ポンド(約20億円)またはグローバル売上4%」が科される可能性があります。セキュリティ要件を満たすにはコストがかかるためメーカーにとっては負担ですが、順守できない場合のペナルティーはさらに大きくなります。

各国、そして日本の取り組み

他の国の状況はどうでしょう。欧州連合(EU)では、2019年に成立した「サイバーセキュリティ法」の下、デジタル製品・サービスのサイバーセキュリティ認証制度(EUCC)が導入され、2024年2月に公布されました。

さらにデジタル製品全般を対象とする「EUサイバーレジリエンス法」も審議が進められており、早ければ2024年内に成立する見込みです。もちろんIoT機器も対象で、違反したメーカーは「最大2,500万ユーロ(約42億5,000万円)またはグローバル年間売上高の4%の高い方」という高額な罰金が科される可能性があります。

米国では、「U.S. Cyber Trust Mark」というIoT製品のラベリングプログラムが2024年内にも開始予定です。このプログラムは、コンシューマー向けIoT機器がセキュリティ要件を満たしたことを示すラベルを付与しますが、PSTI法やサイバーレジリエンス法のような罰則規定はありません。

そして日本では、経済産業省が中心となって「IoTセキュリティ適合性評価制度」の策定を進めており、2024年3月に検討会の最終とりまとめが発表されました。2025年3月までの新制度開始を目指して詳細を詰めています。

この制度はまず任意制度として導入され、適合性評価を受けた製品にはセキュリティ要件に応じたラベルが付与されます。対象は、ルーター、ネットワークカメラ、スマート家電、産業用制御機器など約16億台になると日本経済新聞が2024年3月15日に報じています。

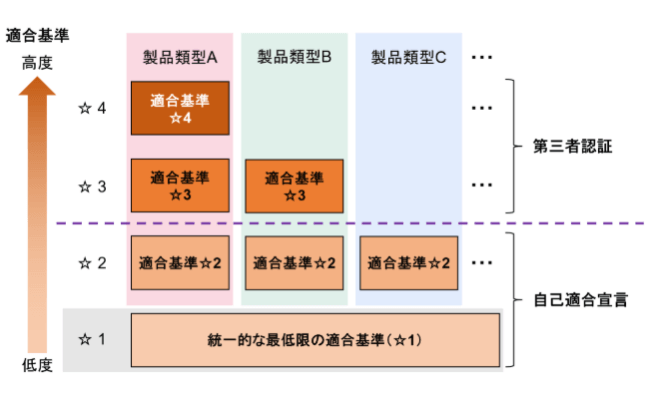

評価レベルは1から4の4段階です。適合基準が最低限の場合は1、適合基準2を満たすと2となり、ここまでは自己適合宣言です。そしてレベル3、4は第三者認証が必要となる予定です。

出典「IoT製品に対するセキュリティ適合性評価制度構築に向けた検討会最終取りまとめ」P14

※ 認証を付与する第三者機関は、情報処理推進機構(IPA)が担当します。

日本の制度は米国と同様、「ラベルの認知を広めることで自然と調達者・利用者が優先的に選択するようになるというサイクルを構築し、市場に選ばれるために自主的にメーカーがラベルを取得するようになる」と説明されています。

これを奨励するため、政府機関や地方公共団体、重要インフラ事業者にラベル付き製品の調達を必須化することも検討されています。そうなると、メーカーも入札に参加するため、認証を積極的に受ける必要があります。

このように、各国でIoT製品のセキュリティ確保に向けた動きが活発化しています。経済産業省は各国との連携を想定しているので、日本で認証を得た製品を国外で安全な製品として販売できる道筋ができることを期待したいです。

5Gの普及や、魅力的なIoT製品と市場が発達するためにセキュリティは欠かせません。一方で、利用者が増えるところを狙うのが悪意あるハッカーたちです。新たなセキュリティリスクも出てくることでしょう。

今後に向けて、まずは重要な一歩を踏み出しました。

プロフィール

末岡 洋子(ITジャーナリスト)

アットマーク・アイティ(現アイティメディア)のニュース記者を務めた後、独立。フリーランスになってからは、ITを中心に教育など分野を拡大してITの影響や動向を追っている。

タグ

- アーキテクト

- アジャイル開発

- アプリ開発

- インシデントレスポンス

- イベントレポート

- カスタマーストーリー

- カルチャー

- 官民学・業界連携

- 企業市民活動

- クラウド

- クラウドインテグレーション

- クラブ活動

- コーポレート

- 広報・マーケティング

- 攻撃者グループ

- もっと見る +

- 子育て、生活

- サイバー救急センター

- サイバー救急センターレポート

- サイバー攻撃

- サイバー犯罪

- サイバー・グリッド・ジャパン

- サプライチェーンリスク

- システム開発

- 趣味

- 障がい者採用

- 初心者向け

- 白浜シンポジウム

- 情シス向け

- 情報モラル

- 情報漏えい対策

- 人材開発・教育

- 診断30周年

- スレットインテリジェンス

- すごうで

- セキュリティ

- セキュリティ診断

- セキュリティ診断レポート

- 脆弱性

- 脆弱性管理

- ゼロトラスト

- 対談

- テレワーク

- データベース

- デジタルアイデンティティ

- 働き方改革

- 標的型攻撃

- プラス・セキュリティ人材

- モバイルアプリ

- ライター紹介

- ラックセキュリティアカデミー

- ランサムウェア

- リモートデスクトップ

- AI

- ASM

- CIS Controls

- CODE BLUE

- CTF

- CYBER GRID JOURNAL

- CYBER GRID VIEW

- DevSecOps

- DX

- EC

- EDR

- FalconNest

- IoT

- IR

- JSOC

- JSOC INSIGHT

- LAC Security Insight

- OWASP

- SASE

- Tech Crawling

- XDR